التشفير الرقمي: أساسيات وحماية البيانات في العصر الرقمي

يعد التشفير الرقمي. الدرع الحصين وحائط الصد الأول لحماية خصوصية البيانات في فضاء سيبراني مليء بالتهديدات المتزايدة. فهو يعمل على تحويل المعلومات الحساسة إلى رموز معقدة لا يمكن فكها إلا من قبل المخولين. مما يضمن أمان المراسلات والتعاملات المالية من محاولات الاختراق. ومع تطور التقنيات. أصبح التشفير ضرورة لا غنى عنها لكل مؤسسة تسعى للحفاظ على سلامة أسرارها الرقمية واستمرارية أعمالها. في هذا المقال. سنبحر في أعماق هذا العلم لنكتشف كيف يؤمن حياتنا اليومية ويمنحنا الثقة المطلقة في استخدام الإنترنت.

مفهوم التشفير وأنواعه الأساسية

في ظل الاعتماد المتزايد على التكنولوجيا في نقل المعلومات الحساسة تبرز أهمية التشفير الرقمي كدرع واقٍ يحمي خصوصية البيانات من المتطفلين. ولتبسيط هذا المفهوم المعقد، يجب أن نتساءل أولاً: ما هو التشفير وما هي أنواعه؟ ببساطة، التشفير هو عملية تحويل المعلومات من صيغتها الأصلية المفهومة إلى صيغة غامضة لا يمكن قراءتها إلا من قبل الأشخاص الذين يمتلكون مفتاح فك التشفير. تضمن هذه العملية بقاء بياناتك آمنة حتى لو وقعت في الأيدي الخطأ أثناء انتقالها عبر الإنترنت.

وعند الدخول في التفاصيل التقنية، نجد أن التشفير الرقمي. يعتمد على ركيزتين أساسيتين هما التشفير المتماثل والتشفير غير المتماثل. في التشفير المتماثل، يتم استخدام مفتاح واحد فقط لتشفير البيانات وفك تشفيرها. مما يجعله سريعاً ومناسباً للبيانات الضخمة، أما التشفير غير المتماثل. فيعتمد على زوج من المفاتيح (مفتاح عام ومفتاح خاص)، وهو ما يوفر حماية أعلى للاتصالات العالمية.

إن فهم هذه الأسس يساعدنا في استيعاب كيف تعمل الأنظمة الأمنية الحديثة على إبقاء عالمنا الرقمي مكاناً آمناً لكل مستخدم.[1]

تعرف أيضاً على : البرمجة بدون أكواد: كيف تبني تطبيقاً بدون معرفة برمجية؟

كيف يستخدم التشفير في حماية البيانات الشخصية والتجارية

يلعب التشفير الرقمي. دور حارس الأمن غير المرئي الذي يحمي هويتنا الرقمية ومعلوماتنا الحساسة من السرقة أو التلاعب. ولتوضيح كيفية عمل هذه الحماية، لا بد أن نفهم أولاً: ما هو معنى الشفرة الرقمية؟ الشفرة هي الخوارزمية الرياضية المعقدة التي تقوم بتحويل نصوصك وصورك وملفاتك إلى سلسلة غير مفهومة من الرموز. بحيث يستحيل على أي مخترق فهم محتواها دون امتلاك “المفتاح الرقمي” الصحيح. هذه العملية تضمن أن تظل بياناتك الشخصية، مثل كلمات المرور وعناوين السكن، ملكاً لك وحدك.

أما على الصعيد التجاري، فإن التشفير الرقمي. هو العمود الفقري لسرية البيانات المؤسسية؛ حيث تعتمد الشركات الكبرى عليه لحماية أسرارها التجارية، وقواعد بيانات الموظفين، والمراسلات الاستراتيجية. يتم تطبيق التشفير هنا على مستويين: الأول هو “تشفير البيانات أثناء السكون” . أي حماية الملفات المخزنة على الأقراص الصلبة والسحب الإلكترونية، والثاني هو “تشفير البيانات أثناء الانتقال” ، لضمان عدم اعتراض المعلومات أثناء سفرها بين فروع الشركة أو عبر البريد الإلكتروني.

تكمن القوة الحقيقية في أن أنظمة التشفير الحديثة توفر ما يسمى بـ “الخصوصية الكاملة”. حيث لا يمكن حتى لمزودي الخدمة (مثل شركات البريد الإلكتروني أو التخزين السحابي) الاطلاع على محتوى ملفاتك إذا كانت مشفرة من طرفك. هذا المستوى العالي من الحماية هو ما يجعل المؤسسات التجارية قادرة على الامتثال للقوانين الدولية لحماية البيانات (مثل GDPR). ويمنح المستخدمين الأفراد الثقة الكاملة عند مشاركة معلوماتهم الخاصة عبر المنصات الرقمية المختلفة. [2]

تعرف أيضاً على : أفضل تطبيقات الهواتف الذكية لإدارة الوقت وزيادة الإنتاجية

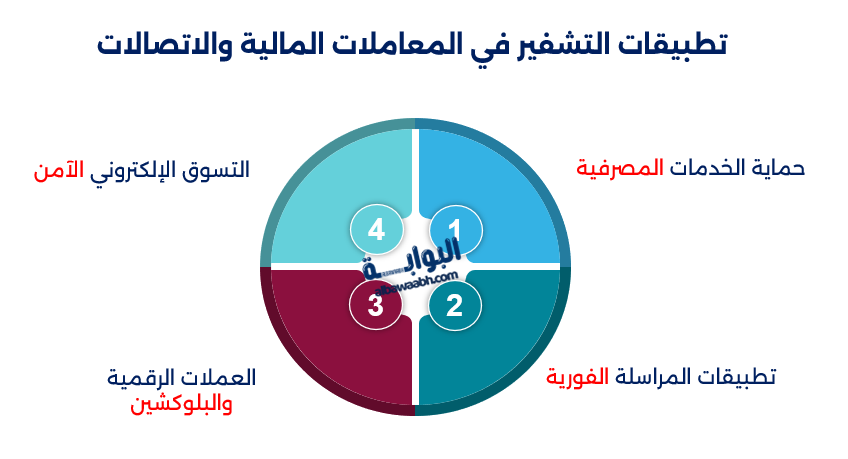

تطبيقات التشفير في المعاملات المالية والاتصالات

إليك العنصر الثالث بأسلوب عرض مختلف يعتمد على النقاط المركزة والمعلومات التقنية المحدثة حول القطاع المالي و الاتصالات، والنص جاهز للنسخ:

العنصر الثالث: تطبيقات التشفير في المعاملات المالية والاتصالات

لم يعد أمن المعلومات رفاهية. بل أصبح ضرورة حتمية لاستمرار الاقتصاد العالمي. وعندما نتساءل: ما هو التشفير الرقمي؟ نجد أنه التقنية التي تمنحنا الثقة لاستخدام البطاقات الائتمانية وتطبيقات البنوك يومياً. فبدون وجود بروتوكولات تشفير معقدة. ستكون أموالنا وبياناتنا المالية عرضة للسرقة في كل مرة نقوم فيها بعملية شراء بسيطة عبر الإنترنت.

وتتجلى أهمية هذه التقنية في الجوانب التالية:

حماية الخدمات المصرفية

تعتمد البنوك على خوارزميات تشفير قوية مثل (AES-256) لتأمين التحويلات المالية الدولية وضمان أن تفاصيل الحسابات لا يمكن الوصول إليها إلا من قبل أطراف مرخصة. مما يحافظ على استقرار النظام المالي العالمي.

تطبيقات المراسلة الفورية

إذا كنت تتساءل ما هو التشفير الرقمي؟ وكيف يلمس حياتك، فانظر إلى تطبيق “واتساب” أو “سيجنال”؛ حيث يتم استخدام “التشفير من طرف إلى طرف” (End-to-End Encryption)، مما يعني أن الرسائل تُشفر على جهازك ولا تُفك شفرتها إلا على جهاز المستلم؟ ولا يمكن حتى للشركة المطورة للتطبيق قراءتها.

العملات الرقمية والبلوكشين

يعتمد مستقبل المال على التشفير الرقمي. بشكل كلي. فتقنية البلوكشين تستخدم وظائف التجزئة (Hash Functions) لتسجيل المعاملات في سجل غير قابل للتلاعب، مما يضمن صحة الملكية ومنع التزوير دون الحاجة لوجود وسيط مركزي.

التسوق الإلكتروني الآمن

بروتوكولات مثل (TLS/SSL) التي تظهر على شكل قفل أخضر في متصفحك هي المسؤولة عن تشفير البيانات بين جهازك وموقع المتجر. مما يحمي أرقام بطاقاتك الائتمانية من الاعتراض أثناء عملية الدفع.

تعرف أيضاً على : الفرق بين أنظمة التشغيل: ويندوز، ماك، ولينكس

التحديات الأمنية المتعلقة بالتشفير

رغم القوة التي يوفرها التشفير الرقمي، إلا أنه يواجه سباقاً محموماً مع تقنيات الاختراق المتطورة. وللإجابة على تساؤل: ما هي أنواع تقنيات التشفير الحديثة؟ نجد أنها تتطور باستمرار لتواجه تحديات مثل “هجمات القوة الغاشمة”، حيث تحاول حواسيب فائقة السرعة تجربة ملايين الاحتمالات للمفاتيح في ثوانٍ معدودة لكسر الشفرة.

هذا الصراع الدائم يجعل من التشفير الرقمي مجالاً يحتاج إلى تحديث دوري لسد الثغرات الأمنية التي قد تظهر نتيجة تطور قدرات المعالجة لدى القراصنة.

وتعد “الحوسبة الكمومية” (Quantum Computing) هي التحدي الأكبر والأخطر في المستقبل القريب؛ فالحواسيب الكمية تمتلك القدرة على فك أكثر خوارزميات التشفير تعقيداً في وقت قياسي، وهو ما قد يجعل الأنظمة الحالية غير فعالة. ولذلك، يسعى خبراء الأمن الآن لتطوير ما يسمى بـ “التشفير ما بعد الكم” لضمان بقاء التشفير الرقمي صامداً أمام هذه القوة الحسابية الهائلة.

بالإضافة إلى التحديات التقنية، هناك تحديات تنظيمية وقانونية؛ حيث تطالب بعض الحكومات بوجود “أبواب خلفية” في برامج التشفير لتمكين السلطات من مراقبة الاتصالات لأسباب أمنية.

هذا الأمر يخلق جدلاً واسعاً حول التوازن بين حماية الخصوصية الفردية وبين المتطلبات الأمنية للدول. مما يجعل التشفير الرقمي ليس مجرد قضية تقنية، بل قضية أخلاقية وسياسية تؤثر على حقوق المستخدمين في جميع أنحاء العالم.

تعرف أيضاً على : إيجابيات الحاسوب

أدوات وتقنيات التشفير المستخدمة حالياً

في عالمنا المعاصر، لم يعد التشفير حكراً على الخبراء فقط، بل أصبح مدمجاً في أغلب الأدوات التي نستخدمها يومياً. وعند البحث عن إجابة لسؤال: ما هو التشفير الرقمي؟ نجد أنه يتجسد في برمجيات متطورة تهدف إلى حماية خصوصيتنا دون أن نشعر بمجهود إضافي. من أبرز هذه الأدوات تقنيات “تشفير القرص بالكامل” مثل لمستخدمي ويندوز ولمستخدمي ماك، وهي أدوات تضمن تشفير كل خلية بيانات على حاسوبك. بحيث لا يمكن لأي شخص الوصول لملفاتك إذا فُقد الجهاز أو سُرق.

تتنوع الوسائل التقنية المتاحة حالياً لتشمل عدة مستويات من الحماية، ومن أهمها:

بروتوكولات الشبكة الآمنة VPN:

تستخدم هذه الشبكات تقنيات التشفير الرقمي لإنشاء نفق آمن لبياناتك أثناء تصفح الإنترنت، مما يخفي هويتك وموقعك الجغرافي ويمنع مزودي الخدمة أو المتسللين من مراقبة نشاطك.

مدراء كلمات المرور (Password Managers):

تعتمد أدوات مثل (LastPass) أو (1Password) على معايير تشفير عالمية لتخزين كلمات مرورك في “خزنة رقمية” مشفرة. مما يتيح لك استخدام كلمات مرور معقدة جداً دون الحاجة لحفظها، وهي محمية بتشفير لا يمكن كشفه حتى من قبل الشركة المصنعة للأداة.

التوقيعات الرقمية وشهادات (SSL/TLS):

هذه الأدوات هي التي تؤمن المواقع الإلكترونية. حيث تعمل على تشفير البيانات المتبادلة بين المتصفح والخادم. مما يضمن أن المعلومات التي ترسلها (مثل بيانات الدفع) تذهب إلى وجهتها الصحيحة دون تلاعب.

إن استخدام التشفير الرقمي من خلال هذه الأدوات أصبح اليوم خط الدفاع الأول ضد الهجمات السيبرانية. ومع تطور البرمجيات. أصبحت هذه التقنيات أكثر سهولة وتوافراً، مما يمنح المستخدم العادي القدرة على حماية نفسه بأعلى معايير الأمان المتاحة عالمياً.

في الختام، يمكننا القول إن التشفير الرقمي. هو ذاك الحارس الأمين الذي يمنحنا السكينة وسط ضجيج هذا العالم الرقمي المفتوح. فهو ليس مجرد خوارزميات صماء. بل هو صمام الأمان الذي يحفظ خصوصيتنا. ويحمي أسرارنا. ويصون كرامتنا الرقمية، إن وعينا بأهمية تشفير بياناتنا اليوم هو بمثابة بناء جدار منيع يحمي مستقبلنا من أي اختراق، ففي هذا العصر، تظل المعلومة هي أغلى ما نملك. ويبقى التشفير هو الوسيلة الوحيدة لنبقيها في مأمن بعيداً عن أعين المتطفلين.

الأسئلة الشائعة:

س: ما هو المفهوم العام لأمن الفضاء الرقمي؟

ج: هو مجموعة الأدوات والسياسات التي تهدف إلى حماية الأجهزة. والشبكات. والبيانات من أي محاولة للدخول غير المصرح به. أو التخريب. أو السرقة، لضمان استمرار العمل وسرية المعلومات.

س: كيف يتم “التصيد الإلكتروني” الذي يحذر منه الخبراء؟

ج: يتم عبر إرسال رسائل وهمية تبدو كأنها من جهة رسمية (مثل بنك أو شركة معروفة). تطلب منك الضغط على رابط أو إدخال بياناتك الشخصية. والهدف هو سرقة هويتك أو أموالك.

س: ما هي “برمجيات الفدية” وكيف تعمل؟

ج: هي برامج خبيثة تتسلل للجهاز وتقوم بقفل جميع الملفات وتشفيرها، ثم تظهر رسالة تطلب دفع مبالغ مالية مقابل إعادة فتح هذه الملفات، وهي من أخطر التهديدات الحالية.

س: ما أهمية “جدار الحماية” في الشبكات؟

ج: يعمل كحارس يقف بين جهازك وبين شبكة الإنترنت؛ فهو يراقب البيانات الداخلة والخارجة، ويمنع أي مرور مشبوه أو محاولات اختراق خارجية قبل أن تصل إلى نظامك.

س: ما هي ميزة “التحقق بمادتين” (أو التحقق بخطوتين)؟

ج: هي طبقة أمان إضافية تضمن أنه حتى لو عرف شخص ما كلمة مرورك، لن يستطيع الدخول للحساب إلا بعد إدخال رمز مؤقت يُرسل لهاتفك الشخصي، مما يجعل الاختراق صعباً جداً.

س: كيف تساعد “التحديثات الدورية” في حماية أجهزتنا؟

ج: الشركات المصنعة تكتشف باستمرار “ثغرات” أو نقاط ضعف في برامجها، والتحديثات هي بمثابة “إصلاح” لهذه الثغرات؛ لذا فإن تأجيل التحديث يجعل جهازك هدفاً سهلاً للمخترقين.

س: ما هو دور “النسخ الاحتياطي” في خطة الأمان؟

ج: هو صمام الأمان الأخير؛ ففي حال تعرضت البيانات للمسح أو التلف أو السرقة، تضمن النسخة المخزنة في مكان منفصل استعادة كل المعلومات دون الحاجة للخضوع لابتزاز أو خسارة العمل.

المراجع

- fortinet What is Encryption? Definition, Types & Benefits -بتصرف

- softwareseni Understanding the Role of Encryption in Protecting Data -بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...

مستقبل تقنيات التعرف على الصوت واستخداماتها