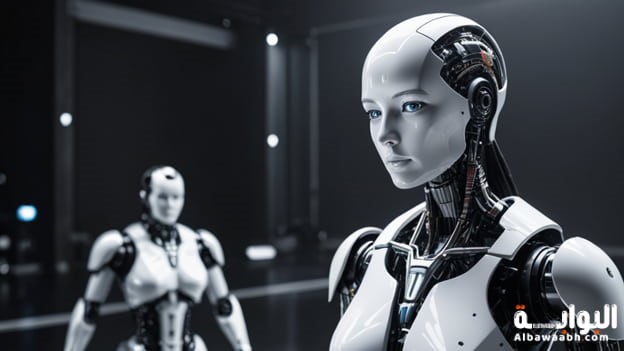

الذكاء الإصطناعي والأمن السيبراني: كيف يحمي الشركات؟

عناصر الموضوع

1- التعرف على السلوك غير الطبيعي

2- إدارة البيانات والتحليل

3- رصد الأنظمة والشبكات

4- حماية البيانات الحساسة

5- التنبؤ بالهجمات السيبرانية

6- إنشاء حلول مضادة تلقائية

يعد الذكاء الاصطناعي أحد الأدوات الرئيسية التي أحدثت تحولاً جذريًا في مجال الأمن السيبراني. علاوة على ذلك يمكن للذكاء الاصطناعي حماية الشركات من الهجمات السيبرانية المتزايدة. مما يساهم في تعزيز الثقة الرقمية وتقليل المخاطر المالية والتشغيلية.

1- التعرف على السلوك غير الطبيعي

التعرف على السلوك غير الطبيعي هو إحدى القدرات الأساسية للذكاء الاصطناعي في مجال الأمن السيبراني. حيث يقوم بتحليل أنماط استخدام الشبكة أو النظام لتحديد الأنشطة التي تنحرف عن السلوك المعتاد.

كيف يعمل:

- جمع البيانات: يقوم النظام بجمع بيانات تفصيلية عن حركة المرور، العمليات، وسلوك المستخدمين عبر الشبكة.

- بناء نماذج مرجعية: يُنشئ الذكاء الاصطناعي نموذجًا للسلوك الطبيعي بناءً على البيانات التاريخية.

- رصد التغيرات: يراقب النشاط في الوقت الفعلي، ويحدد الأنشطة التي تختلف عن الأنماط المرجعية.

أمثلة على الأنشطة غير الطبيعية:

- محاولات تسجيل دخول متكررة وغير متوقعة (Brute Force).

- نقل كميات كبيرة من البيانات إلى وجهات غير مألوفة.

- تنفيذ عمليات من مستخدمين أو أجهزة في أوقات أو مواقع غير متوقعة.

الفائدة:

- الاستجابة السريعة: يساعد في اكتشاف التهديدات قبل أن تتسبب في أضرار كبيرة.

- تقليل التنبيهات الكاذبة: مقارنة بين النشاط الحالي والسلوك الطبيعي للتمييز بين الأخطاء العادية والتهديدات الحقيقية.

- الوقاية من التهديدات الداخلية: الكشف عن الأنشطة الضارة التي قد يقوم بها الموظفون أو الأنظمة المصابة.

مثال عملي على ذلك نظام ذكاء اصطناعي في شبكة مصرفية قد يكتشف محاولة موظف نقل بيانات حساسة خارج النظام في وقت غير معتاد. ما يساعد في منع التسرب ومعالجة الحادث فورًا.

2- إدارة البيانات والتحليل

إدارة البيانات والتحليل باستخدام الذكاء الاصطناعي تمثل نقلة نوعية في كيفية تعامل الشركات مع التهديدات السيبرانية في عصر التكنولوجيا المتقدمة تعتمد هذه العملية على جمع وتنظيم وتحليل كميات ضخمة من البيانات الناتجة عن الأنظمة.

الدور الرئيسي لإدارة البيانات باستخدام الذكاء الاصطناعي : مع تنامي حجم البيانات الناتجة عن العمليات اليومية. تواجه الشركات تحديًا كبيرًا في تحليل هذه البيانات يدويًا أو باستخدام أدوات تقليدية هنا يأتي دور الذكاء الاصطناعي.

جمع البيانات من مصادر متنوعة بسرعة فائقة ودقة عالية:

- تصنيف البيانات وتنظيمها : لضمان سهولة معالجتها، مع التركيز على الأنماط المهمة مثل التهديدات المحتملة أو نقاط الضعف.

- التحليل في الوقت الحقيقي: لاكتشاف أي سلوك غير طبيعي أو أنشطة مريبة فور حدوثها.

التحليل التنبؤي : يعتمد الذكاء الاصطناعي على تقنيات التعلم الآلي لتحليل البيانات بشكل تنبؤي، مما يسمح بفهم الأنماط التاريخية والتنبؤ بتهديدات مستقبلية هذا يساعد الشركات على اتخاذ قرارات استباقية مثل تحسين سياسات الأمان أو تعديل البنية التحتية لتقليل احتمالية الهجمات.

فوائد إدارة البيانات والتحليل باستخدام الذكاء الاصطناعي:

- الكشف السريع عن التهديدات: يمكن للذكاء الاصطناعي التعرف على الهجمات المخفية أو غير التقليدية التي قد لا يلاحظها الإنسان.

- تعزيز استجابة الأمن السيبراني: من خلال تقديم رؤى مستمدة من البيانات، يمكن للفرق الأمنية التصرف بسرعة وفعالية عند حدوث أي تهديد.

- تقليل الأخطاء البشرية: حيث تقل احتمالية تفويت التهديدات نتيجة الاعتماد على التحليل الآلي الدقيق.

- تحسين إدارة الامتثال: عبر تنظيم البيانات بطريقة تساعد على الامتثال للوائح والقوانين المتعلقة بالأمن السيبراني.

- الحماية الاستباقية للبيانات الحساسة: من خلال تحديد البيانات الهامة وتطبيق مستويات أمان عالية عليها.

التحديات المحتملة : رغم الفوائد الكبيرة، هناك تحديات تواجه الشركات عند استخدام الذكاء الاصطناعي في إدارة البيانات.

- ضخامة حجم البيانات: حيث يمكن أن تكون البيانات ضخمة ومعقدة للغاية.

- التكاليف العالية: لتنفيذ أنظمة ذكاء اصطناعي متقدمة.

- تهديدات الخصوصية: بسبب التعامل مع كميات كبيرة من البيانات الحساسة.

أمثلة عملية :

- البنوك والمؤسسات المالية: تستخدم الذكاء الاصطناعي لتحليل المعاملات وكشف الاحتيال في الوقت الحقيقي.

- شركات التجارة الإلكترونية: تعتمد على تحليل بيانات العملاء لاكتشاف محاولات الاختراق أو السلوكيات غير المعتادة.

- مقدمو الخدمات السحابية: يستخدمون أدوات التحليل لحماية الخوادم من الهجمات المتطورة مثل هجمات القوة الغاشمة (Brute Force Attacks).

المستقبل ودور الذكاء الاصطناعي في إدارة البيانات : من المتوقع أن يصبح الذكاء الاصطناعي جزءًا لا يتجزأ من جميع أنظمة الأمن السيبراني في المستقبل، حيث ستتحسن تقنيات التحليل بشكل مستمر. سيمكن ذلك الشركات من بناء أنظمة أمنية. [1]

3- رصد الأنظمة والشبكات

رصد الأنظمة والشبكات هو أحد أهم مكونات الأمن السيبراني، ويهدف إلى مراقبة جميع الأنشطة التي تحدث داخل الشبكات والأنظمة بشكل مستمر للكشف عن أي تهديدات أمنية محتملة مع تطور التكنولوجيا وزيادة تعقيد الهجمات السيبرانية.

أهمية رصد الأنظمة والشبكات : تتعرض الأنظمة والشبكات اليوم لكم هائل من التهديدات، بدءًا من الهجمات المستهدفة مثل الهجمات المستمرة المتقدمة.

رصد الأنظمة والشبكات يساعد الشركات في:

- الكشف المبكر عن التهديدات: يمنح القدرة على التعرف على الهجمات قبل أن تسبب ضررًا.

- تحسين وقت الاستجابة: من خلال الكشف الفوري عن الأحداث غير الطبيعية، يمكن اتخاذ الإجراءات المناسبة بشكل أسرع.

- الحفاظ على الامتثال الأمني: يساعد الشركات على الامتثال للوائح مثل GDPR وISO 27001 من خلال ذلك ضمان علي مراقبة هذه الأنظمة.

دور الذكاء الاصطناعي في رصد الأنظمة والشبكات : الذكاء الاصطناعي يُعد إضافة قوية للرصد التقليدي.

لأنه يتيح :

- تحليل البيانات الضخمة: يمكن لأنظمة الذكاء الاصطناعي معالجة ملايين السجلات في الوقت الفعلي، مما يوفر رؤية شاملة للنظام.

- التعرف على الأنماط: يقوم بتحديد الأنماط الطبيعية للسلوك داخل النظام والشبكة، مما يسهل التعرف على الأنشطة غير الطبيعية.

- التنبؤ بالتهديدات: من خلال استخدام تقنيات التعلم الآلي، يمكن للنظام التنبؤ بالهجمات بناءً على الأنماط السابقة.

- إدارة التنبيهات: الذكاء الاصطناعي يساعد على تقليل التنبيهات الكاذبة عن طريق فلترة الأحداث غير المهمة والتركيز على التهديدات الحقيقية.

كيف يعمل نظام الرصد الحديث؟

- جمع البيانات: يتم جمع البيانات من مصادر متعددة مثل سجلات الشبكة، الأجهزة، والتطبيقات.

- تحليل البيانات: تُستخدم خوارزميات الذكاء الاصطناعي لتحليل البيانات واستخلاص الأنماط.

- الكشف عن التهديدات: يتم التعرف على السلوكيات غير الطبيعية مثل محاولات الوصول غير المصرح به أو نقل البيانات الضخمة.

- الاستجابة الفورية: عند اكتشاف تهديد، يتم اتخاذ إجراء فوري مثل حظر النشاط المريب أو إرسال تنبيه للفريق الأمني.[2]

4- حماية البيانات الحساسة

حماية البيانات الحساسة هي من أهم أولويات الشركات والمؤسسات في ظل التزايد المستمر للهجمات السيبرانية وتطور أساليب الهجوم تُعتبر البيانات الحساسة، مثل المعلومات الشخصية، المالية، الصحية أو التجارية.

أهدافًا رئيسية للمهاجمين، لذا من الضروري اتخاذ خطوات جادة لحمايتها لضمان عدم تسريبها أو استخدامها بشكل غير قانوني البيانات الحساسة تشمل كل ما يتعلق بالأفراد أو الشركات والتي قد تؤدي إلى تأثيرات سلبية جسيمة .

أهمية حماية البيانات الحساسة: تزداد يومًا بعد يوم، خاصة مع وجود قوانين صارمة مثل اللائحة العامة لحماية البيانات (GDPR) في الاتحاد الأوروبي أو قانون خصوصية المستهلك في كاليفورنيا (CCPA) هذه القوانين تتطلب من الشركات اتخاذ التدابير اللازمة لحماية البيانات الحساسة .

الأنظمة أو الشبكات المختلفة تعتبر المراقبة المستمرة أيضًا جزءًا من إستراتيجيات حماية البيانات الحساسة من خلال مراقبة حركة البيانات على الشبكة أو أنظمة الكمبيوتر.

يمكن الكشف عن الأنشطة غير الطبيعية أو المحاولات المشبوهة للوصول إلى البيانات الحساسة كما أن المراقبة تساعد في اكتشاف أي خلل أو اختراق بشكل سريع وتحديد مصدره.

إلى جانب هذه التقنيات، تعد التوعية الأمنية داخل المؤسسات من العوامل المهمة لحماية البيانات. يجب أن يتدرب الموظفون على كيفية التعامل مع البيانات الحساسة بطريقة آمنة.

الذكاء الاصطناعي يلعب أيضًا دورًا كبيرًا في حماية البيانات الحساسة، حيث يساعد في تحسين الكشف عن التهديدات وحمايتها من خلال خوارزميات التعلم الآلي.

في النهاية، تعد حماية البيانات الحساسة مسؤولية كبيرة تتطلب استخدام تقنيات متقدمة، وتدابير وقائية، وتوعية مستمرة داخل المؤسسات. الفشل في حماية هذه البيانات قد يؤدي إلى خسائر مالية كبيرة، تضر بسمعة الشركة. [3]

5- التنبؤ بالهجمات السيبرانية

التنبؤ بالهجمات السيبرانية : هو عملية تهدف إلى التنبؤ بالتهديدات والهجمات السيبرانية قبل وقوعها، باستخدام تقنيات متقدمة لتحليل البيانات والسلوكيات في ظل تزايد حجم التعقيد والهجمات المستمرة على الأنظمة الرقمية.

كيف يساعد التنبؤ بالهجمات السيبرانية؟

من خلال التنبؤ بالهجمات، يمكن للشركات والمؤسسات اتخاذ خطوات استباقية لحماية أنظمتها وشبكاتها، ويشمل ذلك تحديد الثغرات الأمنية.

دور الذكاء الاصطناعي في التنبؤ بالهجمات السيبرانية:الذكاء الاصطناعي (AI) يعد أداة قوية في عملية التنبؤ بالهجمات السيبرانية، حيث يعمل على تحليل كميات ضخمة من البيانات بسرعة ودقة من خلال تقنيات مثل التعلم الآلي والشبكات العصبية.

تقنيات التنبؤ بالهجمات السيبرانية:

- التعلم الآلي (Machine Learning) : يعتمد الذكاء الاصطناعي على التعلم الآلي لتحليل بيانات الهجمات السابقة واكتشاف الأنماط التي تشير إلى نشاط غير طبيعي.

- الأنظمة المدعومة بالذكاء الاصطناعي (AI-based Systems) : تقوم هذه الأنظمة بجمع وتحليل البيانات في الوقت الفعلي، مثل حركة مرور الشبكة وبيانات السجلات، وتستخدم الذكاء الاصطناعي لتحديد الأنماط المتغيرة التي قد تشير إلى تهديدات.

- النمذجة التنبؤية: تعتمد على استخدام خوارزميات معقدة لتحليل البيانات التاريخية والتنبؤ بالهجمات المحتملة في المستقبل من خلال هذه النماذج، يمكن تقدير احتمالية وقوع هجوم استنادًا إلى سلوك النظام وعوامل أخرى.

- تحليل البيانات الضخمة (Big Data Analytics) : من خلال تحليل كميات ضخمة من البيانات التي تتدفق من الشبكات والأجهزة والتطبيقات، يمكن للذكاء الاصطناعي التعرف على الأنماط المشبوهة والتنبؤ بالهجمات قبل حدوثها.

- الذكاء الاصطناعي للأمن السحابي :يعمل الذكاء الاصطناعي أيضًا على حماية البنية التحتية السحابية من الهجمات. من خلال مراقبة البيانات والأنشطة السحابية، يمكن التنبؤ بالتهديدات التي قد تستهدف هذه الأنظمة.

كيف يتم التنبؤ بالهجمات؟

تحليل سلوك المستخدم (User Behavior Analytics – UBA) : يعتمد التنبؤ على تحليل سلوك المستخدم داخل النظام للكشف عن أي تغييرات غير معتادة قد تشير إلى محاولة لاختراق الأمان. على سبيل المثال، قد يظهر سلوك مريب إذا قام مستخدم بالوصول إلى ملفات غير معتادة أو في أوقات غير طبيعية.

مراقبة الأنظمة والشبكات: يتم استخدام أدوات الذكاء الاصطناعي لمراقبة حركة المرور على الشبكات واكتشاف الأنماط التي قد تشير إلى وجود تهديدات يمكن للنظام التنبؤ بالهجمات.

النماذج الهجومية التنبؤية:تعتمد بعض الأنظمة على محاكاة الهجمات المحتملة أو نماذج الهجوم التنبؤية لاختبار ضعف الأنظمة الأمنية. على سبيل المثال، يمكن لمحاكاة هجوم الفدية أن تكشف عن نقاط الضعف في النظام قبل أن يتم استغلالها من قبل المهاجمين.

فوائد التنبؤ بالهجمات السيبرانية:

- الاستجابة السريعة: يمكن لتقنيات التنبؤ أن توفر معلومات حيوية للفريق الأمني من أجل اتخاذ إجراءات استباقية بسرعة، مما يقلل من الوقت بين اكتشاف الهجوم وتنفيذه.

- تقليل الأضرار: من خلال التنبؤ بالهجمات قبل وقوعها، يمكن تجنب الأضرار المادية أو الرقمية الناتجة عن الهجمات.

- تحسين الإستراتيجيات الأمنية: من خلال تحليل الهجمات السابقة وتنبؤ الهجمات المستقبلية، يمكن تطوير إستراتيجيات أمنية أكثر قوة ومرونة.

- توفير التكاليف: من خلال التنبؤ بالتهديدات قبل وقوعها، يمكن للمؤسسات تجنب التكاليف الكبيرة المرتبطة بتصحيح الأضرار الناتجة عن الهجمات.

تحديات التنبؤ بالهجمات السيبرانية:

- تغير أساليب الهجوم: مع تطور أساليب الهجوم، قد يصبح من الصعب التنبؤ بجميع أنواع الهجمات المستقبلية. علاوة على ذلك قد يستخدم المهاجمون تقنيات جديدة أو هجومية.

- البيانات الضخمة والمعقدة: تحليل كميات ضخمة من البيانات قد يكون صعبًا. خاصة عندما تكون البيانات غير منظمة أو تحتوي على معلومات متناقضة.

- التنبيه الكاذب: قد تؤدي بعض الأنظمة إلى إرسال تنبيهات خاطئة إذا لم يتم تدريبها بشكل صحيح أو إذا كانت الأنماط المشبوهة لا تشير دائمًا إلى هجوم فعلي.

6- إنشاء حلول مضادة تلقائية

إنشاء حلول مضادة تلقائية يعد من أهم التطورات في مجال الأمان السيبراني، حيث يتيح للأنظمة القدرة على الاستجابة للهجمات في الوقت الفعلي بشكل سريع وفعال، دون الحاجة إلى تدخل بشري مباشر هذا النوع من الحلول يعتمد على تقنيات الذكاء الاصطناعي والتعلم الآلي لمراقبة الأنظمة والشبكات باستمرار.

قد تشير إلى هجوم سيبراني، وعند اكتشاف أي تهديد، تتخذ الأنظمة إجراءات فورية مثل عزل الأجهزة المصابة أو قطع الاتصال بالشبكة لمنع الهجوم من الانتشار.

تتمثل قوة هذه الحلول في قدرتها على تحليل كميات ضخمة من البيانات بسرعة، مما يمكنها من اتخاذ القرارات اللازمة في ثوانٍ معدودة بالإضافة إلى ذلك، تعمل هذه الأنظمة على تحسين إستراتيجيات الدفاع السيبراني من خلال التعلم من الهجمات السابقة وتعديل سلوكياتها.

أحد الجوانب المميزة لهذه الحلول هو قدرتها على أتمتة الاستجابة للحوادث السيبرانية، مما يقلل من الوقت المستغرق بين اكتشاف الهجوم وتنفيذ الإجراءات الوقائية كما تساهم هذه الحلول في تقليل الضغط على فرق الأمان.

مع ذلك، تواجه الحلول المضادة التلقائية بعض التحديات مثل الإنذارات الكاذبة التي قد تحدث عند تفسير الأنظمة لأنماط سلوك عادية على أنها تهديدات. علاوة على ذلك قد يؤدي إلى اتخاذ إجراءات غير ضرورية علاوة على ذلك.

فوائد الحلول المضادة التلقائية:

استجابة سريعة وفعالة: مع زيادة تعقيد الهجمات السيبرانية وتزايد سرعة حدوثها. تتيح الحلول المضادة التلقائية للشركات الاستجابة للهجمات في وقت قياسي، مما يقلل من التأثير المحتمل على الأعمال. [4]

يعد الذكاء الاصطناعي أداة قوية في تعزيز الأمان السيبراني وحماية الشركات من التهديدات المتزايدة من خلال حلول ذكية ومتطورة. يمكن التنبؤ بالهجمات، رصد الأنظمة، وتحليل البيانات بشكل فعال.

المراجع

- sapإدارة البيانات والتحليل - بتصرف

- ar.wikipediaرصد الأنظمة والشبكات - بتصرف

- support.microsoft.حماية البيانات الحساسة - بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...

مستقبل تقنيات التعرف على الصوت واستخداماتها