رمز الـ PIN (Personal Identification Number) هو رقم سري يستخدم للتحقق من هوية الشخص والوصول إلى حسابات أو خدمات معينة. مثل الحسابات المصرفية أو الأجهزة الإلكترونية. يُعتبر وسيلة أمان بسيطة وفعالة. ولكن يتطلب الحفاظ على سريته لضمان الأمان.

1-تعريف الـ PIN

الـ PIN (رقم التعريف الشخصي) هو رمز سري يستخدم للتحقق من هوية الشخص عند الوصول إلى حسابات أو خدمات معينة. يتكون الـ PIN من مجموعة من الأرقام التي يختارها المستخدم. وعادةً ما تكون مكونة من 4 أو 6 أرقام. يُستخدم هذا الرقم في العديد من الأنظمة مثل الصراف الآلي. الهواتف الذكية. الحسابات المصرفية. وبعض المواقع الإلكترونية. يعتبر الـ PIN وسيلة أمان أساسية لضمان أن الشخص الذي يدخل الرقم هو صاحب الحساب الفعلي. لضمان أمان البيانات. من المهم أن يكون الـ PIN سريًا. وألا يتم مشاركته مع الآخرين. [1]

2-كيفية إنشاء الـ PIN

إنشاء الـ PIN يتم عادة أثناء إعداد الحسابات أو الأجهزة التي تتطلب الحماية. إليك خطوات كيفية إنشاء الـ PIN:

اختيار الرقم:

يقوم المستخدم باختيار مجموعة من الأرقام التي يتذكرها بسهولة. ولكن يصعب على الآخرين تخمينها. يُفضل تجنب استخدام أرقام شائعة مثل 1234 أو تواريخ الميلاد.

عدد الأرقام:

عادة ما يكون الـ PIN مكونًا من 4 أو 6 أرقام. ولكن بعض الأنظمة قد تسمح باستخدام أطوال مختلفة. يعتمد ذلك على متطلبات الأمان الخاصة بالخدمة.

إعداد الـ PIN:

عند إعداد جهاز أو حساب. يُطلب من المستخدم إدخال الـ PIN الجديد في واجهة الأمان الخاصة بالجهاز أو الخدمة. قد يُطلب إعادة إدخال الرقم للتأكد من صحته.

التأكد من الأمان:

بعد إدخال الـ PIN. يجب أن يتأكد المستخدم من أنه لا يشاركه مع أي شخص آخر. من الجيد أن يتم اختيار رقم صعب التخمين. مثل استخدام أرقام عشوائية أو عدم ترتيب الأرقام بشكل متسلسل.

التعديل عند الحاجة:

يمكن للمستخدم تغيير الـ PIN في أي وقت. وفي بعض الأنظمة. قد يُطلب منك تغيير الـ PIN بشكل دوري لضمان الأمان.

بتطبيق هذه الخطوات. يتمكن المستخدم من إنشاء PIN آمن وسهل التذكر. مما يحسن من حماية حساباته وخدماته الشخصية. [2]

3-أين يستخدم الـ PIN؟

الـ PIN يُستخدم في العديد من المجالات لتوفير طبقة من الأمان وحماية البيانات الشخصية. من أبرز الأماكن التي يُستخدم فيها:

الصراف الآلي (ATM):

يُطلب من المستخدم إدخال الـ PIN عند سحب الأموال أو إجراء المعاملات المصرفية باستخدام بطاقة الخصم أو الائتمان. يُعتبر الـ PIN هنا وسيلة أساسية للتحقق من هوية الشخص قبل تنفيذ العمليات المالية.

الهواتف الذكية والأجهزة المحمولة:

تُستخدم أرقام الـ PIN كوسيلة لتأمين الهواتف والأجهزة المحمولة. عندما يقوم المستخدم بفتح جهازه. يجب عليه إدخال الـ PIN ليتمكن من الوصول إلى البيانات الشخصية والتطبيقات المخزنة على الهاتف.

البطاقات الائتمانية أو بطاقات الخصم:

عند إجراء المعاملات المالية في المتاجر أو عبر الإنترنت. يُستخدم الـ PIN لضمان أن الشخص الذي يقوم باستخدام البطاقة هو المالك الفعلي لها. هذه الخطوة تعتبر أساسية لحماية الحسابات من أي استخدام غير قانوني أو سرقة.

الدخول إلى الحسابات المصرفية عبر الإنترنت:

عند تسجيل الدخول إلى حسابك المصرفي من خلال الإنترنت. يمكن أن يطلب منك إدخال الـ PIN لضمان أنك الشخص الذي يحاول الوصول إلى حسابه البنكي. خاصة عند إجراء تحويلات أو مدفوعات.

الأجهزة الإلكترونية الأخرى:

مثل الحواسيب المحمولة أو الأجهزة اللوحية. حيث يُستخدم الـ PIN كطريقة حماية لفتح الجهاز ومنع الآخرين من الوصول إلى البيانات المخزنة عليه. غالبًا ما يتم دمج هذه الميزة مع أنظمة الأمان الأخرى مثل كلمة المرور أو التعرف على الوجه.

البطاقات الذكية في وسائل النقل العامة:

في بعض المدن والأنظمة. يستخدم الـ PIN لتفعيل البطاقات الذكية المستخدمة في وسائل النقل العامة. مما يتيح للمستخدمين الوصول إلى الحافلات أو القطارات بشكل آمن.

التطبيقات والخدمات الإلكترونية:

في بعض التطبيقات أو الخدمات التي تتطلب أمانًا إضافيًا. يُطلب من المستخدم إدخال الـ PIN للوصول إلى حساباته أو تنفيذ المعاملات المالية.

الخدمات الحكومية أو القانونية:

في بعض الدول. يستخدم الـ PIN لتوثيق هويات الأشخاص عند تقديم طلبات حكومية عبر الإنترنت أو للوصول إلى خدمات قانونية أو صحية.

بذلك. يظهر الـ PIN كأداة أساسية لتحسين الأمان في العديد من الخدمات والأنظمة التي تتطلب التحقق من الهوية قبل السماح بالوصول أو تنفيذ أي عملية. [3]

4-آلية عمل الـ PIN

آلية عمل الـ PIN تعتمد على التحقق من هوية المستخدم من خلال إدخال رقم سري مُحدد. إليك شرحًا لآلية عمل الـ PIN:

إعداد الـ PIN:

- عند إنشاء حساب أو جهاز جديد (مثل بطاقة مصرفية أو هاتف ذكي). يُطلب من المستخدم اختيار رقم PIN يتكون عادة من 4 أو 6 أرقام. يُخزن هذا الرقم بشكل مشفر في النظام.

إدخال الـ PIN:

- : عند محاولة الوصول إلى حساب أو خدمة تتطلب حماية باستخدام الـ PIN (مثل ماكينة الصراف الآلي أو الهاتف). يقوم المستخدم بإدخال الرقم في واجهة الأمان الخاصة بالجهاز أو النظام.

التحقق من الـ PIN:

- : بعد إدخال الـ PIN. يتم مقارنة الرقم الذي أدخله المستخدم مع الرقم المخزن في قاعدة بيانات النظام. إذا كان الرقم مطابقًا. يتم منح المستخدم حق الوصول إلى الحساب أو الخدمة المطلوبة.

التفاعل مع النظام:

- في حالة تطابق الـ PIN. يسمح النظام للمستخدم بالاستمرار في إجراء المعاملة أو الوصول إلى الحسابات أو البيانات المحمية. في حالة إدخال رقم خاطئ. قد يُسمح للمستخدم بمحاولة إدخال الـ PIN مرة أخرى. وفي حالة تكرار المحاولات الخاطئة. قد يتم قفل الحساب أو الجهاز كإجراء أمني.

الحماية والتشفير:

- يتم تخزين الـ PIN بشكل مشفر داخل النظام لضمان أمانه وعدم تسريبه في حالة تعرض النظام للاختراق. يتم استخدام تقنيات التشفير لضمان أن الـ PIN لا يُخزن أو يُرسل بشكل نصي واضح. بل يتم تشفيره حتى عند معالجته من قبل النظام.

إجراءات الأمان الإضافية:

- في بعض الأنظمة. قد يُطلب من المستخدم إدخال الـ PIN مع طرق تحقق إضافية. مثل رمز التوثيق الثنائي (OTP) أو استخدام بصمة الإصبع أو التعرف على الوجه. مما يضيف طبقة إضافية من الأمان.

الحد من المحاولات الفاشلة:

- بعض الأنظمة تفرض حدًا لعدد المحاولات الفاشلة لإدخال الـ PIN. بعد تجاوز هذا الحد. قد يتم قفل الحساب مؤقتًا أو يُطلب من المستخدم اتخاذ خطوات إضافية مثل إعادة تعيين الـ PIN عبر البريد الإلكتروني أو الهاتف.

باختصار. يعمل الـ PIN كنظام تحقق بسيط وفعّال يتأكد من أن الشخص الذي يحاول الوصول إلى خدمة أو حساب هو صاحب الـ PIN الفعلي. مما يحمي الحسابات والخدمات من الوصول غير المصرح به.

5-أهمية السرية في الـ PIN

السرية في الـ PIN تعد أمرًا بالغ الأهمية لأنها تلعب دورًا كبيرًا في حماية حساباتنا وبياناتنا الشخصية. الـ PIN هو الرقم الذي يسمح لنا بالوصول إلى خدمات مالية حساسة. مثل الحسابات البنكية أو الأجهزة الإلكترونية. إذا كان الـ PIN معرضًا للسرقة أو الوصول غير المصرح به. يمكن للآخرين استخدامه للوصول إلى حساباتنا. مما يعرضنا لمخاطر مالية وأمنية كبيرة. لذا. من الضروري الحفاظ على سرية الـ PIN وعدم مشاركته مع أي شخص آخر. يجب أن نتجنب كتابته في أماكن يسهل الوصول إليها أو تخزينه في أجهزة غير آمنة. بالإضافة إلى ذلك. يفضل تغيير الـ PIN من وقت لآخر لتقليل فرص التعرض للاختراق. بشكل عام. الحفاظ على السرية في الـ PIN يعزز الأمان الشخصي. ويحمي من محاولات الاحتيال والسرقة. [4]

6-المخاطر المرتبطة بالـ PIN

رغم أن الـ PIN يعد أداة أساسية للحماية. إلا أن هناك العديد من المخاطر المرتبطة به إذا لم يتم التعامل معه بحذر. من أبرز هذه المخاطر:

سرقة الـ PIN: إذا تم تسريب الـ PIN أو الكشف عنه بطريقة ما. مثل كتابة الرقم في مكان مكشوف أو مشاركته مع الآخرين. فإن هذا يعرض الحسابات للاختراق. قد يؤدي ذلك إلى الوصول غير المصرح به إلى الحسابات المصرفية أو الهواتف الذكية أو أي خدمة أخرى محمية بالـ PIN.

التخمين أو الاختراق: قد يحاول البعض تخمين الـ PIN إذا كان مكونًا من أرقام شائعة مثل “1234” أو تواريخ ميلاد. يمكن أيضًا أن تتعرض الأنظمة لعمليات اختراق متطورة باستخدام تقنيات معينة لتخمين أو كشف الـ PIN.

التعرض للهجمات الإلكترونية: في حال اختراق الأجهزة أو الأنظمة. قد يتمكن القراصنة من الوصول إلى الـ PIN المخزن بطرق غير قانونية. مما يعرض الحسابات للخطر.

محاولات الدخول المتكررة: في بعض الحالات. قد يتعرض الشخص لعدة محاولات غير ناجحة لإدخال الـ PIN. مما قد يؤدي إلى قفل الحساب أو الجهاز مؤقتًا. هذه المحاولات قد تكون نتيجة للهجمات أو محاولات سرقة الـ PIN.

استخدام الـ PIN في أماكن غير آمنة: عند إدخال الـ PIN في الأماكن العامة أو باستخدام أجهزة غير موثوقة. مثل أجهزة الصرف الآلي في أماكن نائية أو أجهزة الكمبيوتر العامة. قد يكون هناك خطر من برامج التجسس أو آلات تسجيل الأرقام السرية.

الإهمال في تغيير الـ PIN بانتظام: إذا لم يتم تغيير الـ PIN بشكل دوري. فإنه قد يصبح عرضة للاختراق مع مرور الوقت. خاصة إذا تم اكتشافه أو تخمينه من قبل أطراف غير موثوقة.

لذلك. من الضروري أن يتم التعامل مع الـ PIN بحذر. مثل تجنب مشاركته مع الآخرين. وتغييره بشكل دوري. وعدم إدخاله في أماكن غير آمنة أو عبر شبكات غير موثوقة. [5]

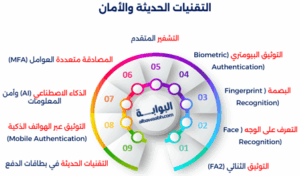

7-التقنيات الحديثة والأمان

التقنيات الحديثة ساهمت بشكل كبير في تحسين الأمان وحماية البيانات الشخصية. بما في ذلك طرق التحقق والتوثيق التي تحل محل أو تكمل استخدام الـ PIN. هذه التقنيات توفر أمانًا أعلى. وتحمي المستخدمين من العديد من المخاطر التي قد يتعرضون لها باستخدام الطرق التقليدية. من أبرز هذه التقنيات:

التوثيق الثنائي (2FA):

التوثيق الثنائي هو تقنية أمان تتطلب من المستخدم إدخال اثنين من عناصر التحقق لتأكيد هويته. العنصر الأول غالبًا ما يكون الـ PIN أو كلمة المرور. بينما يكون العنصر الثاني شيئًا يمتلكه المستخدم. مثل رمز يتم إرساله إلى هاتفه المحمول أو استخدام تطبيق توثيق. هذه التقنية تقلل من فرص اختراق الحسابات حتى لو تم اكتشاف الـ PIN أو كلمة المرور.

التعرف على الوجه (Face Recognition):

تستخدم تقنيات التعرف على الوجه في العديد من الأجهزة والأنظمة كوسيلة لتوثيق الهوية بدلاً من أو جنبًا إلى جنب مع الـ PIN. هذه التقنية تتضمن مسح الوجه باستخدام كاميرات خاصة. وهي توفر مستوى عالٍ من الأمان لأن كل وجه فريد من نوعه. مما يصعب على المهاجمين التلاعب بها.

البصمة (Fingerprint Recognition):

تعتبر تقنية التعرف على بصمة الأصبع من أكثر الطرق شيوعًا للتحقق من هوية المستخدم. تستخدم بشكل واسع في الهواتف الذكية وأجهزة الكمبيوتر المحمولة لفتح الجهاز أو المصادقة على المعاملات المالية. هذه التقنية توفر أمانًا عالٍ لأنها تعتمد على خصائص فريدة لا يمكن استنساخها.

التوثيق البيومتري (Biometric Authentication):

بخلاف التعرف على الوجه والبصمة. تتضمن هذه التقنية طرقًا أخرى مثل التعرف على قزحية العين أو الصوت. مما يضيف طبقات أمان إضافية. تتسم هذه التقنيات بأنها صعبة التلاعب. وتتطلب خصائص بيولوجية فريدة من المستخدم.

التشفير المتقدم:

يستخدم التشفير المتقدم لحماية البيانات والمعلومات أثناء نقلها أو تخزينها. يعتمد على تقنيات مثل التشفير باستخدام المفاتيح العامة والخاصة. مما يضمن أن البيانات تبقى آمنة حتى في حالة اعتراضها. يتم استخدام هذه التقنيات بشكل واسع في المعاملات المالية عبر الإنترنت.

المصادقة متعددة العوامل (MFA):

في المصادقة متعددة العوامل. يُطلب من المستخدم تقديم أكثر من عامل واحد للتحقق من هويته. مثل دمج كلمة المرور مع رمز يتم إرساله عبر الهاتف أو تطبيق. هذا يوفر أمانًا أكبر من التوثيق باستخدام كلمة المرور أو الـ PIN فقط.

الذكاء الاصطناعي (AI) وأمن المعلومات:

يُستخدم الذكاء الاصطناعي في تحليل الأنماط ومراقبة السلوكيات لتحديد الأنشطة المشبوهة بشكل أسرع من الطرق التقليدية. يمكن لأنظمة الذكاء الاصطناعي اكتشاف محاولات الاختراق والأنشطة غير المعتادة في وقت مبكر. مما يوفر حماية أفضل.

التوثيق عبر الهواتف الذكية (Mobile Authentication):

مع تزايد استخدام الهواتف الذكية في إجراء المعاملات المالية والوصول إلى الحسابات. أصبح من الممكن استخدام التطبيقات مثل Google Authenticator أو Authy لتوليد رموز تحقق لمرة واحدة يتم استخدامها لتأمين الحسابات.

التقنيات الحديثة في بطاقات الدفع:

تم تطوير بطاقات الدفع الذكية التي تحتوي على شرائح مدمجة. وتستخدم تقنيات مثل NFC (التواصل قريب المدى) لتسهيل المعاملات مع الحفاظ على الأمان. يتم تشفير بيانات البطاقة داخل الشريحة. مما يجعل من الصعب استنساخها أو سرقتها.

باستخدام هذه التقنيات الحديثة. أصبح الأمان أكثر قوة وفعالية. ما يساعد على حماية البيانات الشخصية والمعاملات المالية من الهجمات الإلكترونية والاختراقات.

في الختام. يعد الـ PIN وسيلة مهمة لحماية البيانات. ومع تطور التقنيات الحديثة مثل التوثيق الثنائي والتعرف على الوجه. أصبح الأمان أكثر قوة. الحفاظ على سرية الـ PIN واستخدام هذه التقنيات يعزز الحماية. ويقلل من المخاطر.