أفضل الممارسات لأمان التطبيقات المحمولة

عناصر الموضوع

1- حماية التطبيقات

2- برامج حماية التطبيقات

3- أفضل الممارسات لتأمين تطبيقات الهواتف الذكية

4- إخفاء التطبيقات على هواتف الأندرويد

أمان التطبيقات المحمولة أصبح جزء مهم جدا في حياتنا اليومية فالأمان أصبح أمر غاية في الأهمية، وذلك لأن تطبيقات الهواتف المحمولة مليئه بكميات كبيرة جدا من البيانات الشخصية الحساسة والمهمة التي تكون سبباً في تعرض صاحبها للتهديدات الإلكترونية، وفي هذا المقال سنتعرف إلى كيفية حماية تطبيقات الهواتف الذكية، وذلك باستخدام أفضل الممارسات والتقنيات الحديثة وبرامج حماية التطبيقات وتامين الهواتف الذكية.

1- حماية التطبيقات

حماية وامن التطبيقات المحمولة هو عن طريق استخدام برامج معينة لأمن الأجهزة، وأفضل الممارسات لإجراء الحماية على أمان التطبيقات أو الكمبيوتر من التهديدات الخارجية، وذلك بسبب عدة أسباب، ومنها ما يلي:

- أمان التطبيقات المحمولة مهم جدا، وذلك بسبب بعد الثغرات الذي يعثر عليها، ويقوم بإصلاحها فيقلل الأخطار الأمنية، ويساعد على تقليل الهجوم الإجمالي للمؤسسة.

- الثغرات الأمنية في البرامج الشائعة، ومع أنها ليست تكون خطيرة كلها، ولكن يمكن دمج الثغرات غير الحرجة لاستخدامها في سلاسل الهجمات، وهذا يساعد على تقليل الثغرات الأمنية ونقاط الضعف وتقليل التأثير الإجمالي للهجمات.

- تطبيقات الأمان تحمل هواتف عندما تسرق أو تتعرض للضياع، وهذه البرامج توجد بصورة كبيرة في متجر جوجل بلاي الذي يوجد على نظام الأندرويد.

- هناك بعض البرامج التي لا تكون أمنة بصورة كافية فهناك بعض البرامج الموثوقة، وقد تسبب الملل لبعض المستخدمين، وذلك، بسبب طلبها لكلمة المرور قبل استخدامها في كل مرة أو دخول التطبيق لكنها مهمة جدا خصوصا للأشخاص الذين يخزنون بيانات وأعمال مهمة على الهواتف. [1]

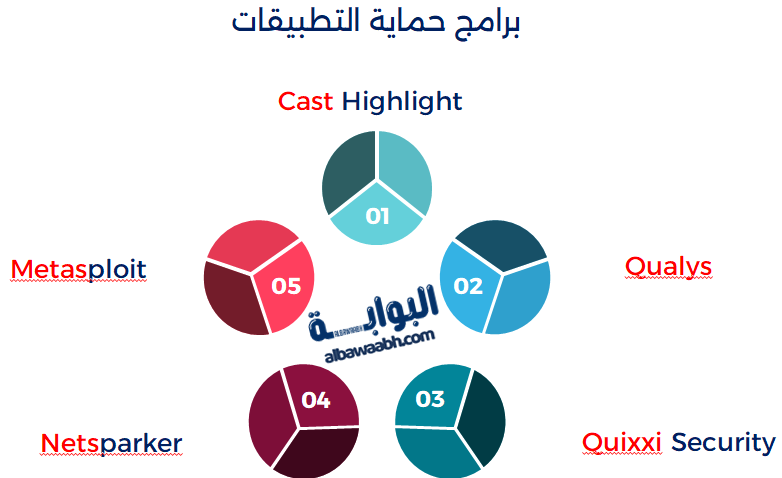

2- برامج حماية التطبيقات

يوجد بعض شركات امن التطبيقات التي هدفها الأساسي حماية المعلومات الحساسة والمهمة لدى المستخدمين واكتشاف التهديدات والقضاء عليها، ومن أهم هذه البرامج ما يلي:

Cast Highlight:

هذا البرنامج يقوم باكتشاف نقاط الضعف والتهديدات الأمنية، ويوفر التحليل لصعوبات محفظة تكنولوجيا المعلومات وجاهزيتها، ويتيقن بسلامتها قبل الاستثمار فيها توفر أداة Cast Highlight تحليلاً على مستوى الكود لتحديد ممارسات الترميز غير الفعّالة ثم إنَّ تقييم جاهزية السحابة سريع، ثم إنَّ لوحة المعلومات سهلة الاستخدام.

Metasploit:

يساعد في إدارة تقييمات الأمن، ويساعد في تحسين الوعي الأمني وفرق الأمن تكون في حالة مهاجمه لأي خطر في جميع الأوقات حيث إنَّه مزود بأكثر من 1500 ثغرة امنيه لاختبار الاختراق فهو يتيح للمستخدمين أيضا استيراد مسح بيانات الشبكة، ويقدم مجموعة واسعة من المميزات في عملية التجميع والتسلل فهو يعد اختبار الاختراقات الأكثر استخداما على مستوى العالم، وهو أيضا يمكنه أن ينشئ قذائف عكسية، وهي ميزة كبيرة وللعلم أيضا Metasploit يفسح المجال لمزيد من الخيارات لتشفير الحمولات. يواجه بعض مشكلات الأداء عند استخدامه على Windows، ويعمل على نحو أفضل على Linux. كما يتطلب توافقًا أفضل بين المكونات الإضافية.

Netsparker:

أمان الويب الذي يوفره هذا البرنامج متكامل وقابل للتطوير فهو سهل الاستخدام، ويوجد به كثير من الثغرات الأمنية التي يمكن أن تفحصها التي لا توجد في الماسحات الضوئية الأخرى كما توفر خدمة جيدة الذي تسمح بتخصيص الفحص لتوفر الوقت يتوفر إصدار تجريبي مجاني للإصدارين Standard وTeam. لاحظ أن التكامل يقتصر على نحو أساسي على الأنظمة التي تستخدم Java. ثم إنَّه أكثر تكلفة قليلاً من الأدوات الأخرى الموجودة في السوق. نظرًا للقائمة الكبيرة من الثغرات الأمنية التي يغطيها، يستغرق Netsparker وقتًا أطول للفحص.

Qualys:

هو يقوم بتحديد السحابات والحيويات والأجهزة المحمولة وتكنولوجيا فهو يقدم حلاً متكامل يجمع بين كل صوامع الفرق المختلفة، وتضعها في pci، وهي تكون سهلة في الاستخدام مع مراقبة مستمرة وشاملة، لديها ماسح للثغرات ممتاز، وعند استخدامه لأول مرة قد يجد المستخدمون بعض الصعوبة واستغراق الوقت للتأقلم عليه، ولا يتوفر الكثير من المواد المرجعية عبر الإنترنت حول كيفية عمله.

Quixxi Security:

لا يوجد أي استخدام لترميز حماية التطبيقات، ويمكن أيضا أن تتحقق من سلامة التطبيق والتامين عند عملية الشراء داخل التطبيق، ويقوم باكتشاف البرامج الضارة، ويحمي الثغرات الأمنية عند الاتصال بأدوات تصحيح الأخطاء، ويقوم بتحديد الأجهزة التي اخترقت أو التي عمل روت لها، ومع أنه يتطلب أكوادا إلا أنه سهل في الاستخدام، ويوجد به ميزة تحديد الثغرات الأمنية وفق للمعايير الصناعية، ويوجد به تقرير سهل الفهم، وعند اكتشاف ثغرات امنيه فإنه يقدم توصيات لحلها، وعلى الرغم من هذه الميزات فقد يشعر بعض المستخدمين بالخذلان، وذلك لأنه لا يوجد به اختبار أمان ديناميكي للتطبيق. [2]

3- أفضل الممارسات لتأمين تطبيقات الهواتف الذكية

تطبيقات الأجهزة المحمولة أصبحت مهمة جدا في حياتنا اليومية فلا يوجد أحد إلا أن يكون يستخدم تطبيق أو آخر على جهاز المحمول في ذلك التوقيت لذلك لا بدَّ أن نعرف أفضل الممارسات والنصائح لأن التطبيقات، وهي ما يلي:

ممارسات التشفير الآمن:

ممارسات التشفير الآمن مهم جدا للحفاظ على أمان التطبيقات. والمطورين يجب عليهم استخدام تشفير امن وتجنب تشفير البيانات الحساسة. يعد التحديث المنتظم للمكتبات والتبعيات خطوة رئيسة أخرى في الحفاظ على أمان التطبيق. ويجب على المطورين أيضا اتباع مبدأ الامتياز الأقل مما يتيح منح حق الوصول فقط إلى الحد الأدنى من الموارد اللازمة لأداء مهمة ما.

التشفير:

التشفير هو عملية تحويل البيانات الحساسة إلى نص غير مقروء، ولا يمكن فك تشفيره إلا من خلال مفتاح. ومن الضروري استخدام مطوري تطبيقات الأجهزة المحمولة التشفير، وذلك لحماية البيانات المهمة مثل كلمات المرور ومعلومات بطاقة الائتمان وبيانات المستخدم، وزيادة في أمن التطبيقات. واستخدام أدوات التشفير القوية مثل AES وRSA وSHA تمنع وصول المتسللين إلى البيانات المشفرة.

مصادقة المستخدم:

تعد مصادقة المستخدم القوية شيئاً ضروري جدا، لأنه يضمن للمستخدمين المسموح لهم فقط من الوصول إلى تطبيق الهاتف المحمول الخاص بك. يجب على المطورين استخدام أساليب المصادقة متعددة الأوجه مثل كلمات المرور والمصادقة الثنائية، وذلك لتأمين المستخدمين، التي تعد من الممارسات والنصائح لأمن التطبيقات.

تحديثات منتظمة:

هذه التحديثات مهمة جداً لسد الثغرات الأمنية، ويسمح بإضافة ميزات أمان جديدة. ومن الضروري أن يظل المطورون على اطلاع دائم بأحدث الممارسات والمعايير ولوائح الأمان لضمان الحفاظ على أمن التطبيقات. ويحتاج ذلك تحديث مكتبات التطبيق والتبعيات وإصلاح الثغرات الأمنية المعروفة، ويتيح إضافة ميزات أمان جديدة.

اختبار الاختراق:

اختبار الاختراق من ممارسات أمن التطبيقات، وهو عملية تشبه هجوم إلكتروني، وذلك لتحديد نقاط الضعف الأمنية المحتملة في تطبيقك للجوال. ويستطيع مساعدتك في معرفة مشكلات الأمان وإصلاحها قبل أن تصبح مشكلة. لذلك يجب على المطورين التأكد من أمان التطبيقات عن طريق إجراء اختبارات الأمان لتجنب التهديدات الإلكترونية.

تثقيف المستخدمين:

يعد تثقيف المستخدمين حول أمان تطبيقات الأجهزة المحمولة أمراً مهم جداً، وذلك لتجنب أي اختراقات أمنية. يجب عليَّ المطورون تقديم إرشادات واضحة حول كيفية استخدام التطبيق بأمان وكيفية حماية البيانات الشخصية. ومن المهم أن يقوم المطورون تزويد المستخدمين بمعلومات عن كيفية تحديث التطبيق وميزات الأمان التي توجد داخل التطبيق. [3]

4- إخفاء التطبيقات علي هواتف الأندرويد

يوجد الكثير من الطرق المختلفة على أجهزة الهاتف المحمول التي تتبع نظام التشغيل أندرويد في إخفاء التطبيقات، وهي كالتالي:

طريقة إخفاء التطبيقات في هواتف Samsung:

1-فتح إعدادات الجهاز

2-التوجه إلى قفل التطبيقات AppLock.

3-تفعيل التطبيقات المخفية Hidden apps.

4-الضغط على التطبيقات المخفية.

5-تحديد التطبيقات التي تريد عدم ظهورها.

كيفية إخفاء التطبيقات في هواتف LG:

1-اضغط مطوّلًا بإصبعك على الشاشة الرئيسيّة.

2-افتح إعدادات الشاشة الرئيسيّة (Home screen settings).

3-اختر إخفاء التطبيقات (Hide apps).

4-حدّد ما تريد من التطبيقات ليختفي.

5-أكّد اختيارك (Done).

كيفية إخفاء التطبيقات في هواتف Huawei وHonor:

1- اتجه إلى نافذة الإعدادات في هاتفك.

2- توجّه إلى تبويب الأمان والخصوصيّة (Security & privacy).

3- اختر ميزة PrivateSpace.

4- اتبع التعليمات الظاهرة على الشاشة لإعداد حسابك الخاصّ.

5- افتح قفل الهاتف ببصمة إصبعك.

6- حدّد التطبيقات التي ترغب في إخفائها. [4]

وفي الختام فقط عرفنا أهمية تطبيقات الأجهزة المحمولة ومدى ضرورياتها للمستخدمين، وقد عرفنا أفضل الممارسات والنصائح التي يمكن اتباعها لأمن التطبيقات ولمنع الاختراقات الأمنية وحماية بيانات المستخدمين والحصول على الثقة مع المستخدمين، وذلك عن طريق الإجراءات الأمنية الحديثة ولوائح الأمان.

المراجع

- techtarget application security-بتصرف

- spiceworks Top 10 Application Security Tools 2021-بتصرف

- qit أفضل الممارسات والنصائح لأمن التطبيقات-بتصرف

- samma3aكيفية إخفاء التطبيقات في كل أنواع هواتف Android وبكافة الطرق-بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

الذكاء الاصطناعي والقانون التجاري: دراسة تحليلية

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...