"استخدام برامج التشفير لحماية المعلومات"

عناصر الموضوع

1. ماهو التشفير ولماذا هو مهم؟

2. أدوات التشفير الشائعة

3. خطوات عملية لتشفير بياناتك الشخصية

4. الأخطاء الشائعة وكيفية تجنبها

5. التشفير للشركات والمؤسسات

6. المستقبل والتحديات

استخدام برامج التشفير لحماية المعلومات تخيل أنك ترسل رسالة سرية إلى صديقك. بالتالي هناك احتمال أن يقرأها شخص غريب في الطريق. هل تشعر بالراحة؟ بالطبع لا. هذا بالضبط ما يحدث عندما تنتقل بياناتك عبر الإنترنت دون حماية. علاوة على ذلك هناك حل فعّال يسمى التشفير، والذي يُشبه إغلاق الرسائل في صندوق محكم بمفتاح لا يمتلكه إلا المرسل والمستقبل.

في عالمٍ أصبح فيه الأمان الرقمي على المحك، تعتبر برامج التشفير حائط الدفاع الأول لحماية معلوماتنا الشخصية من أعين المتطفلين. وان كنا نتحدث عن رسائل البريد الإلكتروني، أو الصور المخزنة على السحابة، أو حتى كلمات المرور، فإن التشفير هو وسيلتنا للحفاظ على الخصوصية .

في هذا المقال، سنتحدث عن كيفية عمل التشفير.علاوة على ذلك أشهر الأدوات المتاحة، وكيف يمكن تطبيقه بطرق عملية لتحصين بياناتك الرقمية.

1– ماهو التشفير ولماذا هو مهم؟

استخدام برامج التشفير لحماية المعلومات.لنفترض أنك تريد إرسال صورة لعائلتك عبر الإنترنت. عندما تُرسلها.علاوة على ذلك تتحول إلى سلسلة من الأرقام التي قد تكون قابلة للاعتراض من قبل أطراف خارجية. هنا يأتي دور التشفير لتحويل هذه الأرقام إلى رموز غير مفهومة لا يستطيع أي شخص قراءتها دون “المفتاح السري”.

لماذا نحتاج التشفير؟

أولا حماية خصوصيتنا: في عالمٍ تزداد فيه الرقابة والاختراقات، التشفير يضمن أن بياناتك تظل خاصة بك فقط.

ثانيا الأمان أثناء النقل: سواء كنت تتصفح موقعًا، أو تشارك ملفًا، فإن التشفير يمنع أي شخص من اعتراض معلوماتك.

ثالثا الامتثال للقوانين: إذا كنت تعمل في مجال يتطلب حماية بيانات حساسة، مثل الصحة أو المال، فإن التشفير ليس خيارًا، بل ضرورة.

حقائق سريعة عن التشفير

تم استخدام التشفير منذ آلاف السنين، حتى في الرسائل العسكرية القديمة.

اليوم، يستخدم التشفير في كل شيء من التطبيقات البسيطة مثل WhatsApp إلى البنوك والشركات الكبرى.[1]

2– أدوات التشفير الشائعة

استخدام برامج التشفير لحماية المعلومات إذا كنت تفكر في تشفير بياناتك.علاوة على ذلك هناك الكثير من الأدوات الجاهزة التي يمكن أن تساعدك دون الحاجة لأن تكون خبيرًا تقنيًا.

للمبتدئين

- Ax Cryptأداة بسيطة وسهلة الاستخدام تتيح تشفير الملفات الشخصية بكبسة زر.

- Vera Cryptخيار رائع لتشفير الملفات والمجلدات وحتى الأقراص الصلبة بالكامل.

للمحترفين

- GPG (GNU Privacy Guard) مثالي لتشفير الرسائل والملفات، لكنه يتطلب بعض المعرفة التقنية.

- BitLockerمدمج في أنظمة Windows، وهو أداة قوية لتشفير الأقراص.

للحماية أثناء التصفح

- VPNخدمات مثل NordVPN تشفر اتصالك بالإنترنت بالكامل، مما يجعل تصفحك أكثر أمانًا.

- HTTPS Everywhere إضافة للمتصفح تجبر المواقع على استخدام اتصال مشفر.

نصيحة شخصية

جرب أكثر من أداة لترى أيها يناسب احتياجاتك. قد تفضل الأدوات البسيطة مثل Ax Crypt إذا كنت مبتدئًا، بينما VeraCrypt مثالي إذا كنت تحتاج لحماية أكثر تعقيدًا.

3– خطوات عملية لتشفير بياناتك الشخصية

استخدام برامج التشفير لحماية المعلومات لنبدأ بالأساسيات، حيث يمكن لأي شخص تطبيقها بسهولة:

تشفير الملفات الحساسة

- اختر برنامجًا مثل VeraCrypt.

- حدد الملفات التي تريد تشفيرها، مثل الصور أو المستندات.

- أنشئ كلمة مرور قوية، ولا تنس كتابتها في مكان آمن.

تأمين البريد الإلكتروني

جرّب خدمات مثل Proton ail التي تشفر رسائلك تلقائيًا.

أو أضف طبقة حماية باستخدام PGP لتشفير رسائل البريد الإلكتروني العادية.

الحماية أثناء التصفح

تأكد من أن المواقع التي تزورها تستخدم HTTPS.

استخدم VPN لتشفير كل بياناتك أثناء الاتصال.

تشفير الهاتف المحمول

معظم الهواتف الذكية اليوم تدعم التشفير تلقائيًا، مثل iPhones وأجهزة Android الحديثة. فقط تأكد من تفعيل الميزة في الإعدادات. [2]

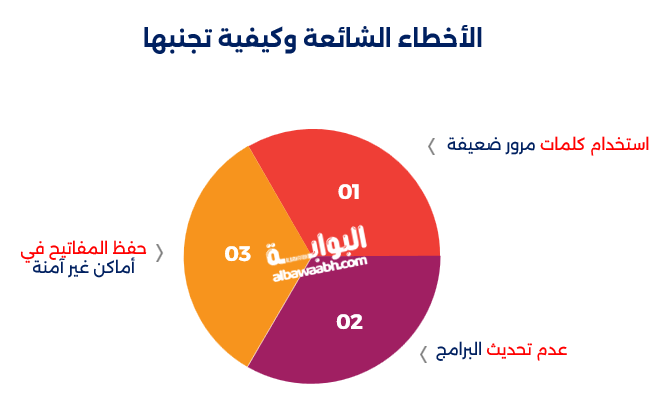

4– الأخطاء الشائعة وكيفية تجنبها

استخدام برامج التشفير لحماية المعلومات حتى مع أفضل نوايا الأمان، قد نقع في أخطاء تعرض بياناتنا للخطر:

- استخدام كلمات مرور ضعيفة

الكثير من الأشخاص ما زالوا يستخدمون كلمات مرور سهلة مثل (123456). تأكد من استخدام كلمات مرور طويلة ومعقدة.

- عدم تحديث البرامج

برامج التشفير تحتاج إلى تحديث مستمر لإصلاح الثغرات. تأكد دائمًا من أنك تستخدم أحدث إصدار.

- حفظ المفاتيح في أماكن غير آمنة

المفاتيح الرقمية للتشفير يجب أن تكون محمية تمامًا مثل كلمات المرور. احتفظ بها في أدوات إدارة كلمات المرور أو أماكن آمنة[2]

5– التشفير للشركات والمؤسسات

استخدام برامج التشفير لحماية المعلومات إذا كنت تدير عملًا تجاريًا، فإن حماية بيانات العملاء والشركة تصبح أكثر أهمية:

التشفير السحابي

خدمات مثل Google Cloud أو AWS توفر خيارات مدمجة لتشفير البيانات أثناء النقل والتخزين.

تشفير البيانات أثناء النقل

عندما يتم نقل البيانات بين الخوادم أو بين العميل والخادم، تشفر باستخدام بروتوكولات مثلTLS.

مثال: عند استخدام واجهات برمجة التطبيقات (APIs) التي تتعامل مع بيانات العملاء، تأكد من استخدام HTTPS لضمان تشفير البيانات أثناء التنقل.

تشفير البيانات أثناء التخزين

البيانات المخزنة على قواعد البيانات يتم تشفيرها باستخدام خوارزميات مثل AES-256.

مثال: أنظمة إدارة قواعد البيانات مثل MySQL وMongoDB تدعم ميزات التشفير المدمجة التي يمكن تفعيلها بسهولة.

تشفير الحقول الحساسة فقط

في بعض الأحيان، لا تحتاج إلى تشفير القاعدة بأكملها. يمكنك فقط تشفير الحقول التي تحتوي على معلومات حساسة مثل أرقام بطاقات الائتمان.

قواعد البيانات

قم باستخدام أنظمة تدعم التشفير مثل MySQL TDE.

تشفير الأجهزة المحمولة المستخدمة في العمل

مع انتشار نظام العمل الهجين والعمل عن بعد، يعتمد الموظفون على الأجهزة المحمولة بشكل كبير. التشفير هنا يصبح ضروريًا لحماية بيانات الشركة.

كيف يمكن للشركات تأمين الأجهزة المحمولة؟

- استخدام أدوات MDM (إدارة الأجهزة المحمولة)

هذه الأدوات تتيح للشركات التحكم في البيانات الموجودة على الأجهزة الشخصية للموظفين.

مثال: إذا ضاع جهاز محمول يحتوي على بيانات حساسة.علاوة على ذلك يمكن مسح البيانات عن بعد.

- تشغيل التشفير المدمج

معظم الأجهزة الذكية الحديثة، سواء كانت Android أو iOS، تدعم التشفير المدمج. الشركات يمكنها فرض تشغيل هذه الخاصية على جميع الأجهزة المستخدمة في العمل.

- تدريب الموظفين

لا يمكن للتشفير وحده حماية بيانات الشركة إذا كان الموظفون غير مدربين على كيفية استخدامه بشكل صحيح.

خطوات تدريبية للشركات

- ورش عمل دورية

تنظيم دورات تدريبية لتعليم الموظفين كيفية استخدام برامج التشفير مثل VeraCrypt أوBitLocker.

- سياسات أمنية واضحة

إعداد دليل مكتوب يُوضح متى وأين يجب استخدام التشفير.

- اختبار الوعي الأمني

إجراء اختبارات دورية لموظفيك مثل إرسال رسائل بريدية تصيدية وهمية لتقييم استجابتهم.

تحديات تطبيق التشفير في الشركات

على الرغم من أهمية التشفير، إلا أن تطبيقه يأتي مع مجموعة من التحديات:

أولا التكلفة:

برامج التشفير عالية الجودة قد تكون باهظة الثمن للشركات الصغيرة.

ثانيا الإدارة:

إدارة المفاتيح والمصادقة يمكن أن تكون معقدة وتتطلب خبرة تقنية.

ثالثا التأثير على الأداء:

في بعض الحالات، يمكن أن يؤثر التشفير على سرعة معالجة البيانات.

حلول للتغلب على التحديات:

- اختيار أدوات مفتوحة المصدر مثل GPG لتقليل التكاليف.

- الاستعانة بمزودي خدمات أمان متخصصين لتبسيط الإدارة.

- البريد الإلكتروني المؤسسي

تأكد من أن جميع الاتصالات عبر البريد الإلكتروني مشفرة باستخدام بروتوكولات مثل S/MIME.

- نصيحة عملية

قم بتدريب فريقك على أهمية التشفير وكيفية استخدام الأدوات بشكل صحيح. [3]

6– المستقبل والتحديات

في المستقبل، قد يصبح التشفير أكثر تعقيدًا مع تقدم تقنيات مثل الحوسبة الكمية، لكن الأدوات ستصبح أيضًا أكثر سهولة للمستخدم العادي.

التحديات الحالية

- فقدان المفاتيح: إذا فقدت المفتاح أو كلمة المرور، قد تفقد بياناتك للأبد.

- الهجمات التقنية: الهجمات المتقدمة يمكنها محاولة كسر التشفير.

كيف نكون مستعدين؟

- متابعة أحدث التطورات التقنية في مجال التشفير.

- الاستثمار في أدوات أمان موثوقة ومحدثة.[4]

في الختام، استخدام التشفير ليس خيارًا ترفيهيًا في عصرنا.علاوة على ذلك بل هو ضرورة ملحة لكل من يريد حماية بياناته الشخصية أو أصوله الرقمية. علاوة على ذلك باستخدام الأدوات المناسبة والالتزام بأفضل الممارسات.بالتالي يمكنك تأمين معلوماتك بشكل فعال. وتذكر دائمًا أن الأمان الرقمي يبدأ بخطوات صغيرة ولكنها ذات أثر كبير.

المراجع

- العلي، م. (2022). أدوات التشفير: حلول عملية لحماية بياناتك الشخصية. مجلة التكنولوجيا وأمن المعلومات.ماهو التشفير ولماذا هو مهم؟ _ بتصرف

- الزهراني، س. (2024). أدوات التشفير للشركات والمؤسسات: كيفية تأمين البيانات في بيئة العمل. مجلة أمان الأعمال.خطوات عملية لتشفير بياناتك الشخصية _ بتصرف

- لمرزوقي، ع. (2021). التشفير في المستقبل: التحديات والفرص مع تقنيات الحوسبة الكمية. مجلة الحوسبة والتكنولوجيا.التشفير للشركات والمؤسسات _ بتصرف

- الشامي، ج. (2023). أساسيات التشفير وحماية البيانات في العصر الرقمي. مجلة الأمان الرقمي.المستقبل والتحديات _ بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

الذكاء الاصطناعي والقانون التجاري: دراسة تحليلية

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...