الأمن السيبراني المعتمد على الذكاء الاصطناعي

عناصر الموضوع

1-أدوات الذكاء الاصطناعي للكشف عن التهديدات الإلكترونية

2-كيفية تحليل البيانات لمنع الهجمات السيبرانية

3-أمثلة على تطبيقات ناجحة في حماية الشبكات

4-التحديات المستقبلية للأمن السيبراني

5-تحسين أمان المؤسسات باستخدام الذكاء الاصطناعي

في عصر التحول الرقمي أصبح الأمن السيبراني ضرورة حتمية لحماية البيانات والأنظمة من التهديدات الإلكترونية، ومع تعقيد الهجمات السيبرانية. ظهر دور الذكاء الاصطناعي في الأمن كأداة متقدمة على تطوير قدرات تقنيات الأمن السيبراني. وبالتالي، فهو قادر على الكشف عن التهديدات وتحليلها وكيفية التعامل معها بسرعة، حيث تلعب هذه التقنيات دورًا مهم في حماية البيانات، من ناحية أخرى، أمن المعلومات يعد هدف أساسي تسعى إليه المؤسسات عن طريق استخدام حلول مبتكرة تستند إلي تقنيات الذكاء الاصطناعي لتوفير حماية ضد التهديدات الحديثة.

1-أدوات الذكاء الاصطناعي للكشف عن التهديدات الإلكترونية

أنظمة تحليل السلوك (Analytics Systems Behavioral) :

حيث أنها تعتمد على مراقبة الأنشطة اليومية للمستخدمين والأنظمة لتحديد الأنماط، كما أنها تصدر إنذار عند اكتشاف سلوك غير متوقع يشير إلي اختراق وارد. مثل أداة Darktrace، حيث أنها يستخدمها الذكاء الاصطناعي للكشف عن التهديدات.

أنظمة إدارة الأحداث الأمنية (SIEM)المعززة بالذكاء الاصطناعي :

تعمل على تجميع وتحليل البيانات من مصادر مختلفة. مثل الخوادم والأجهزة، حيث أن الذكاء الاصطناعي يستخدم لتحليل البيانات في الوقت الحالي والكشف عن التهديدات. مثل Splunk المزود بتقنيات الذكاء الاصطناعي لتحليل البيانات الأمنية.

أنظمة كشف التسلل (IDS) وأنظمة منع التسلل (IPS) :

حيث أنها تستخدم الذكاء الاصطناعي ليعمل على تحديد الهجمات التي تستهدف الشبكات والمنظمات، كما أنها تعتمد على مقارنة الأنشطة الحالية مع قاعدة البيانات للتهديدات المتوفرة. مثل: Snort AI-enhancd الذي يعمل على جمع بين تقنيات الذكاء الاصطناعي وكشف التهديدات التقليدية. [1]

2-كيفية تحليل البيانات لمنع الهجمات السيبرانية

أ- جمع البيانات : يتم جمع البيانات من أجهزة الشبكة. مثل الجدران النارية، تطبيقات الأعمال، الأنظمة السحابية، وأجهزة المستخدم. وأنواع البيانات : سجلات النظام، وحركة المرور على الشبكة، تقارير التهديدات من مصادر خارجية.

ب_ تحليل البيانات باستخدام الذكاء الاصطناعي : التعلم الألي تدريب النماذج على التعريف على الأنماط الطبيعية لسلوك الشبكة والمستخدمين، كما أن اكتشاف السلوك الغير متوقع. مثل محاولات الدخول المشبوهة أو ارتفاع درجة المرور، والتحليل التنبؤ يستخدم نماذج تنبئية للتوقع بالهجمات المحتملة بناءً على الأنماط التاريخية.

ج- التحقق المستمر والتعلم : حيث يتم مراقبة البيانات بشكل مستمر ليعمل على تحسين دقة النماذج، كما تستخدم البيانات الجديدة في تحسين تقنيات الذكاء الاصطناعي ليكتسب فهم أفضل للتهديدات الناشئة. [2]

3-أمثلة على تطبيقات ناجحة في حماية الشبكات

Darktrace

حيث أن هذا التطبيق يعتمد على الذكاء الاصطناعي ليعمل على تحليل حركة البيانات داخل الشبكة واكتشاف الأنماط غير الطبيعية التي تشير إلي الهجمات الإلكترونية، وظيفته مراقبة مستمرة للشبكة، وتوفير استجابة تلقائية للتهديدات، كما يعمل على حماية المؤسسات الكبيرة من هجمات التصيد وبرمجيات الفدية.

CrowdStrike Falcon

هذا التطبيق يقدم حماية متطورة ضد البرمجيات الضارة، كما أنه يعتمد على التعلم الألي لتفسير السلوكيات الأنظمة وتحديد التهديدات. وظيفته يكشف عن التهديدات في الوقت الحقيقي، و الحماية من الهجمات المستهدفة وإدارة الأحداث الأمنية. ساهم في حماية أنظمة حساسة في قطاعات حكومية ومالية.

Cisco umbrella

يعمل كطبقة دفاع إضافية لحماية الأجهزة المتصلة بالشبكات من أي هجمات عن طريق الإنترنت. وظيفته يعمل على منع الوصول للمواقع الضارة، وحماية الشبكات أثناء التنقل، التصدي للتصيد الاحتيالي، حيث أنه نجح في تحسين الأمان للشركات التي تعتمد على العمل عن بعد. [3]

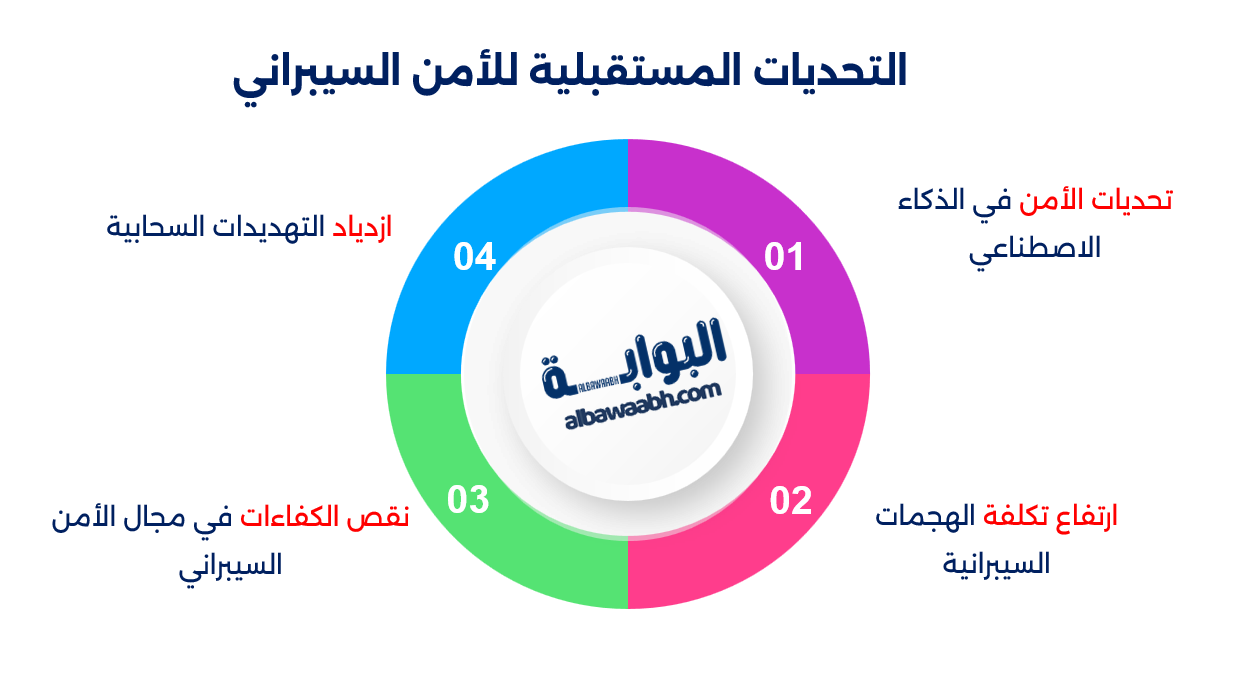

4-التحديات المستقبلية للأمن السيبراني

أ- تحديات الأمن في الذكاء الاصطناعي: إن الهجمات على الأنظمة التي تعتمد على الذكاء الاصطناعي. مثل إدخال بيانات غير حقيقية. والتلاعب بالخوارزميات، حيث إن صعوبة تفسير القرارات في بعض أنظمة الذكاء الاصطناعي. ويجعل من الصعب اكتشاف التهديدات.

ب- ارتفاع تكلفة الهجمات السيبرانية : تزداد تكلفة الهجمات السيبرانية على المؤسسات مع تطور الهجمات، حيث ان الشركات قد تواجه الكثير من الخسائر بسبب توقف العمليات، الابتزاز الإلكتروني وتسرب البيانات.

ج- نقص الكفاءات في مجال الأمن السيبراني : هناك نقص كبير في سوق العمل من حيث توفير المهارات اللازمة لمكافحة التهديدات السيبرانية، والاحتياج إلي تدريب وتأهيل متخصصين لمراقبة التحديات المستقبلية.

د- ازدياد التهديدات السحابية : حيث يعتمد الأفراد والشركات بشكل كبير على تخزين السحابي ويجعله هدف جذاب للهاكرز، كما أن التحديات تشمل حماية البيانات أثناء نقلها وتخزينها على السحابة، إضافة إلي تأمين بيئات العمل عن بعد. [4]

5-تحسين أمان المؤسسات باستخدام الذكاء الاصطناعي

يعتبر الذكاء الاصطناعي من الأدوات الأكثر فاعلية في تعزيز أمان المؤسسات، ويمكنه تحليل البيانات بشكل أسرع، واكتشاف التهديدات السيبرانية والاستجابة لها بفاعلية، كما يعتمد الذكاء الاصطناعي على تقنيات متقدمة. مثل التعلم الألي، ومعالجة الطبيعة، لتحسين الحماية وتقليل المخاطر.

أولًا: تعزيز أنظمة كشف التهديدات

يساعد الذكاء الاصطناعي على الكشف عن السلوكيات غير الطبيعية أو الأنماط غير المضمونة في الشبكات، وتحليل البيانات الكبرى، حيث يمكن للذكاء الاصطناعي معالجة كميات كبيرة من البيانات بسرعة لكي يحدد التهديدات المتوقعة.

أمثلة على الأدوات (Darktrace) : للكشف عن التهديدات بناءً على سلوك الشبكة.

Cylance : للكشف عن البرمجيات الضارة باستخدام التعلم الألي.

ثانيًا: حماية بيانات المستخدمين

أنظمة إدارة الهوية والوصول (IAM): حيث أنها تعتمد على الذكاء الاصطناعي لكي تقييم مستويات الوصول ومنع محاولات الدخول غير المصرح بها، والتعلم المستمر يمكن للذكاء الاصطناعي التعلم من الأنشطة السابقة لكي يسحن الحماية ضد التهديدات المستقبلية.

مثال: (Okta): إدارة الهوية عن طريق الذكاء الاصطناعي لتأمين حسابات المستخدمين.

ثالثًا: تحسين الوعي الأمني داخل المؤسسة

التدريب الذكي يمكن الذكاء الاصطناعي لكي يصمم برامج تدريبية متخصصة لكل موظف ليحسن وعيه الأمني، وأيضًا يمكنه من إجراء محاكاة لهجمات سيبرانية لتقييم استعداد الموظفين والتعامل معها.

رابعًا: الحماية من التصيد الاحتيالي والهجمات الموجهة

تحليل رسائل البريد الإلكتروني : إن الذكاء الاصطناعي يعتمد على خوارزميات معالجة اللغة العربية لاكتشاف رسائل التصيد الاحتيالي. يمكن تحديد الروابط والملفات الضارة بشكل استباقي.

أدوات الحماية (Microsoft Defender for office 365) : يساعد على كشف هجمات التصيد عن طريق الذكاء الاصطناعي. [5]

وفي الختام، في هذا التقدم التكنولوجي السريع والاعتماد المتزايد على الأنظمة الرقمية. وأصبح الأمن السيبراني مهمة أساسية لضمان حماية المؤسسات والأفراد من التهديدات الإلكترونية الحديثة، كما يشكل الذكاء الاصطناعي في الأمن نقلة نوعية، وبالتالي فإن تعزيز حماية البيانات باستخدام تقنيات الذكاء الاصطناعي يمكن المؤسسات من التصدي للهجمات الزائدة تعقيدًا، ومع تطور تقنيات الأمن السيبراني، لذلك يصبح التكامل بين التكنولوجيا والوعي البشري ضرورة لمواجهة التحديات المستقبلية.

المراجع

- exabeamأدوات الذكاء الاصطناعي للكشف عن التهديدات الإلكترونية-بتصرف

- Microsoftكيفية تحليل البيانات لمنع الهجمات السيبرانية-بتصرف

- Matrix219أمثلة على تطبيقات ناجحة في حماية الشبكات-بتصرف

- BRITISH ACADEMYالتحديات المستقبلية للأمن السيبراني-بتصرف

- govstackتحسين أمان المؤسسات باستخدام الذكاء الاصطناعي-بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

الذكاء الاصطناعي والقانون التجاري: دراسة تحليلية

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...