الاحتيال الإلكتروني والحماية منه

في العصر الرقمي الذي نعيشه أصبح الإنترنت جزءًا لا يتجزأ من حياتنا اليومية حيث نعتمد عليه في التواصل و التسوق و الخدمات المصرفية وحتى الترفيه لكن مع التقدم التكنولوجي السريع ظهرت مخاطر جديدة تهدد الأفراد والشركات على حد سواء، من بينها الاحتيال الإلكتروني ويعد هذا النوع من الجرائم من أبرز التحديات التي تواجه العالم اليوم حيث يتم استهداف الضحايا بأساليب متطورة ومبتكرة لاستغلال بياناتهم وأموالهم وسنتناول مفهوم الاحتيال الإلكتروني وأنواعه وأساليبه وآثاره وكيفية الحماية منه لضمان استخدام الإنترنت بأمان.

ما هو الاحتيال الإلكتروني

هو أحد أشكال الجرائم الحديثة التي ظهرت مع انتشار التكنولوجيا واستخدام الإنترنت بشكل واسع في مختلف جوانب الحياة يمكن تعريفه بأنه أي نشاط غير قانوني يتم عبر الإنترنت أو الأجهزة الإلكترونية بهدف خداع الأفراد أو المؤسسات للحصول على معلوماتهم الشخصية، المالية أو تحقيق مكاسب غير مشروعة وتعتمد هذه الجرائم على استغلال ثقة الضحايا أوضعف الحماية الأمنية أو نقص الوعي بمخاطر العالم الرقمي.

الاحتيال الإلكتروني: مفهومه وأبعاده

يتميز عن الجرائم التقليدية بأنه لا يحتاج إلى تواجد مادي بين الجاني والضحية بل يعتمد على الفضاء الرقمي ويمكن أن يستهدف الأفراد والشركات والحكومات مما يجعل نطاقه واسعًا وتأثيره خطيرًا على المستويات الشخصية والاجتماعية والاقتصادية.

أمثلة على الاحتيال الإلكتروني

- السرقة الإلكترونية: تشمل اختراق الحسابات البنكية وسرقة الأموال.

- التصيد الاحتيالي: إرسال رسائل بريد إلكتروني أو روابط وهمية لإقناع الضحايا بتقديم معلوماتهم الحساسة.

- الابتزاز الرقمي: تهديد الضحايا بنشر بيانات أو صور حساسة إذا لم يتم دفع مبلغ مالي.

- التزوير الإلكتروني: إنشاء مواقع أو مستندات مزيفة لتضليل الأفراد أو الشركات.

يمكنك أيضاً قراءة: الذكاء الإصطناعي وتحليل البيانات الضخمة

الاحتيال الإلكتروني وأسبابه:

التطور التكنولوجي السريع

مع تطور التكنولوجيا أصبحت الأدوات التي تسهل الاحتيال أكثر تعقيدًا وعلى سبيل المثال يمكن استخدام البرمجيات الخبيثة والتقنيات الحديثة لاختراق الأنظمة أو خداع الضحايا.

نقص التوعية

قلة الوعي بمخاطر الإنترنت وأساليب الاحتيال تجعل الأفراد أكثر عرضة لهذه الجرائم. غالبًا ما يتم خداع الضحايا عبر عروض مغرية أو رسائل تبدو شرعية.

ضعف الحماية الإلكترونية

عدم اتخاذ تدابير أمنية قوية مثل كلمات المرور القوية، التشفير، أو استخدام برامج مكافحة الفيروسات يزيد من احتمالية الوقوع ضحية للاحتيال الإلكتروني.

الجشع والاستغلال

يعتمد المحتالون غالبًا على استغلال رغبة الضحايا في الحصول على مكاسب سريعة، مثل الفوز بجوائز مزيفة أو الاستثمار في مشاريع وهمية.

كيف يعمل الاحتيال الإلكتروني؟

التلاعب النفسي

يعتمد المحتالون على التلاعب النفسي بالضحايا لإقناعهم باتخاذ قرارات خاطئة، مثل مشاركة كلمات المرور أو النقر على روابط ضارة.

استخدام التكنولوجيا

يشمل ذلك استغلال ثغرات في الأنظمة، إرسال برمجيات خبيثة، أو تصميم مواقع ويب مزيفة تشبه المواقع الرسمية.

التواصل المباشر أو غير المباشر

قد يحدث الاحتيال عبر رسائل نصية أو مكالمات هاتفية أو بريد إلكتروني أو حتى إعلانات على وسائل التواصل الاجتماعي.

آثار الاحتيال الإلكتروني

الاحتيال الإلكتروني يترك آثارًا نفسية واقتصادية واجتماعية عميقة.

على الأفراد:

خسارة مالية، تعريض الخصوصية للخطر، وتأثيرات نفسية مثل الشعور بالخيانة أو الخوف.

على الشركات:

فقدان بيانات حساسة، تعرض السمعة للخطر، وتكبد خسائر مالية كبيرة.

على المجتمعات:

انتشار انعدام الثقة بالتكنولوجيا وازدياد التحديات الأمنية.

دور الضحايا في تقليل الاحتيال الإلكتروني

من الضروري أن يدرك الأفراد والشركات أن الوقاية تبدأ من الوعي يمكن تقليل المخاطر من خلال توخي الحذر عند مشاركة المعلومات الشخصية أو المالية واستخدام تقنيات الحماية الإلكترونية والابتعاد عن الروابط والعروض المشبوهة.

الاحتيال الإلكتروني ليس مجرد جريمة عادية بل تحدٍ عالمي يتطلب مواجهة جماعية من الأفراد و الشركات والحكومات و التوعية واتخاذ التدابير الوقائية هما المفتاح لحماية المجتمع الرقمي من هذه المخاطر.[1]

إقرأ أيضاً: تطوير برامج الالعاب بواسطه الذكاء الاصطناعي

أنواع الاحتيال الإلكتروني

الاحتيال الإلكتروني هو أحد أكثر الجرائم تعقيد وانتشار في العالم الرقمي تطورت أساليبه بشكل كبير مع التقدم التكنولوجي وزيادة استخدام الإنترنت مما جعله يتخذ أشكالًا متعددة تستهدف الأفراد والشركات على حد سواء وفيما يلي أبرز أنواع الاحتيال الإلكتروني وأهم خصائص كل منها:

التصيد الاحتيالي

التصيد الاحتيالي هو أحد أكثر أنواع الاحتيال شيوعًا حيث يقوم المحتالون بإرسال رسائل بريد إلكتروني أو رسائل نصية مزيفة تبدو وكأنها صادرة عن جهات موثوقة مثل البنوك أو الشركات الكبرى الهدف هو خداع الضحايا للحصول على بياناتهم الحساسة مثل كلمات المرور أو معلومات البطاقات الائتمانية.

الطريقة:

استخدام رسائل مزيفة تحتوي على روابط تؤدي إلى مواقع خادعة شبيهة بالمواقع الأصلية.

طلب إدخال بيانات شخصية بحجة تحديث الحساب أو التحقق من النشاطات.

الحماية منه:

عدم النقر على الروابط المشبوهة.

التأكد من صحة عنوان المرسل والموقع قبل إدخال أي بيانات.

الاحتيال بالبرمجيات الخبيثة

يتضمن هذا النوع من الاحتيال استخدام برمجيات خبيثة تُثبت على جهاز الضحية دون علمه بهدف التجسس، سرقة البيانات، أو تعطيل الأجهزة.

أمثلة على البرمجيات الخبيثة:

- الفيروسات: برامج تدميرية تصيب الملفات وتنتشر بين الأجهزة.

- برامج التجسس: تراقب نشاط الضحية لجمع معلومات حساسة.

- برامج الفدية: تقفل الجهاز أو تشفر البيانات وتطلب فدية مالية مقابل استرجاعها.

الحماية منه:

- تثبيت برامج مكافحة الفيروسات الموثوقة.

- تحديث أنظمة التشغيل والبرامج باستمرار لسد الثغرات الأمنية.

الاحتيال في التسوق الإلكتروني

يستغل المحتالون تزايد الإقبال على التسوق الإلكتروني لإنشاء مواقع أو متاجر مزيفة. يتم إغراء الضحايا بعروض مغرية أو أسعار منخفضة لمنتجات وهمية، ثم يتم سرقة أموالهم أو بياناتهم الائتمانية.

الطريقة:

- إنشاء مواقع تبدو احترافية لكنها مزيفة.

- بيع منتجات غير موجودة أو منتجات رديئة الجودة.

الحماية منه:

- التسوق من مواقع موثوقة ومعروفة.

- التحقق من المراجعات وتقييمات العملاء قبل الشراء.

الاحتيال المصرفي الإلكتروني

يتضمن هذا النوع استهداف الحسابات البنكية للعملاء عبر الإنترنت. يمكن أن يحدث من خلال رسائل نصية أو مكالمات هاتفية مزيفة تزعم أنها من البنك، تطلب من الضحية مشاركة بياناته السرية مثل أرقام الحسابات أو رموز الأمان.

الطريقة:

- إنشاء مواقع مزيفة تشبه مواقع البنوك.

- إرسال رسائل تخويف تدعي وجود مشكلة في الحساب.

الحماية منه:

- التواصل مع البنك مباشرة في حال تلقي رسائل مشبوهة.

- عدم مشاركة أي معلومات سرية عبر الهاتف أو البريد الإلكتروني.

الابتزاز الإلكتروني

في هذا النوع، يقوم المحتال بتهديد الضحية بنشر معلومات حساسة أو صور خاصة إذا لم يتم دفع فدية مالية. غالبًا ما يتم الحصول على هذه المعلومات عبر اختراق الأجهزة أو الحسابات الشخصية.

الطريقة:

- اختراق حسابات البريد الإلكتروني أو وسائل التواصل الاجتماعي.

- استخدام برمجيات خبيثة لسرقة البيانات.

الحماية منه:

- تجنب تخزين بيانات حساسة على الأجهزة غير المحمية.

- استخدام كلمات مرور قوية وتفعيل التحقق الثنائي.[2]

يمكنك أيضاً قراءة: الذكاء الاصطناعي في التسويق: استراتيجية متقدمة

أساليب الاحتيال الإلكتروني

الاحتيال الإلكتروني هو أحد أشكال الجرائم الحديثة التي ظهرت مع انتشار التكنولوجيا واستخدام الإنترنت بشكل واسع في مختلف جوانب الحياة. وله العديد من الأساليب وهي كالتالي:

- الهندسة الاجتماعية: التلاعب النفسي بالضحايا لجعلهم يكشفون معلومات حساسة.

- رسائل الدعم الفني المزيفة: ادعاء وجود مشكلة في جهاز الضحية وطلب الوصول إليه لإصلاحها.

- إعلانات مريبة على الإنترنت: استخدام إعلانات مغرية تحتوي على روابط ضارة.

- الروابط المزيفة: إرسال روابط تبدو شرعية لكنها توجه المستخدم إلى مواقع خبيثة.[3]

آثار الاحتيال الإلكتروني

الاحتيال الإلكتروني يشكل تهديدًا متزايدًا للأفراد والمؤسسات، حيث يؤدي إلى خسائر مالية جسيمة، اختراق للخصوصية، وانتهاك للبيانات الحساسة، ما يتطلب وعيًا متزايدًا بأمن المعلومات واتخاذ تدابير وقائية مستمرة”.

للحماية، يجب استخدام كلمات مرور قوية، تجنب التعامل مع الرسائل والمكالمات غير الموثوقة، وتحديث أنظمة الأمان بشكل دوري.

الأفراد:خسارة مالية مباشرة.

- تهديد الخصوصية وتسريب بيانات شخصية.

- آثار نفسية مثل القلق وانعدام الثقة بالتكنولوجيا.

الشركات:

- فقدان سمعة الشركات بسبب انتهاكات البيانات.

- تكاليف مالية باهظة لاستعادة البيانات وحماية الأنظمة.

المجتمعات:

- زيادة انعدام الثقة في الأنظمة الرقمية.

- تفاقم الجرائم الإلكترونية التي تهدد الأمن الرقمي.

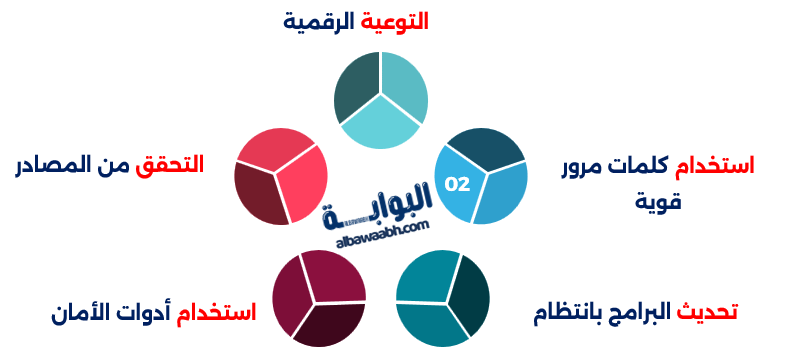

كيفية الحماية من الاحتيال الإلكتروني

التوعية الرقمية:

تعلم كيفية التعرف على رسائل الاحتيال والمواقع المزيفة.

استخدام كلمات مرور قوية:

تجنب كلمات المرور السهلة واستبدالها بشكل دوري.

تحديث البرامج بانتظام:

تثبيت تحديثات الأمان على الأجهزة والبرامج المستخدمة.

استخدام أدوات الأمان:

تثبيت برامج مكافحة الفيروسات وجدران الحماية.

التحقق من المصادر:

التأكد من صحة رسائل البريد الإلكتروني والمواقع قبل إدخال أي بيانات.[4]

يمكنك أيضاً قراءة: الذكاء الاصطناعي في تحليل سلوك المستهلك

دور الحكومات والشركات في مكافحة الاحتيال الإلكتروني

التشريعات الصارمة:

إصدار قوانين لمكافحة الجرائم الإلكترونية ومعاقبة مرتكبيها.

توفير موارد للتوعية:

إطلاق حملات توعية للجمهور حول كيفية تجنب الاحتيال الإلكتروني.

تعزيز أمان الأنظمة:

استخدام تقنيات حديثة مثل التشفير وحماية البيانات الحساسة.

التعاون الدولي:

العمل مع الدول الأخرى لتتبع الجرائم الإلكترونية عبر الحدود.

في الختام، الاحتيال الإلكتروني يشكل تحديًا كبيرًا في عصر التكنولوجيا ولكن التوعية واتخاذ الإجراءات الوقائية يمكن أن يقللا من مخاطره بشكل كبير ومع تزايد استخدام الإنترنت في جميع مجالات الحياة يصبح من الضروري أن نكون على دراية بتهديدات الاحتيال الإلكتروني وطرق مواجهتها فليس فقط لحماية أنفسنا بل أيضًا لضمان بيئة رقمية آمنة للجميع.

المراجع

- cyberoneما هو الاحتيال الإلكتروني -بتصرف

- wikipediaأنواع الاحتيال الإلكتروني - بتصرف

- ajnetأساليب الاحتيال الإلكتروني - بتصرف

- microsoftكيفية الحماية من الاحتيال الإلكتروني - بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

اجعل اسم ملفك الشخصي غير مرئي - خدعة...

من الفصل الدراسي إلى محطة الفضاء: الهواتف الذكية...

أمن الهواتف الذكية: كيفية حماية بياناتك

كيفية إيقاف واتس آب مؤقتًا

التحقق من الهوية وإدارة الوصول

الامتثال للمعايير الأمنية والقوانين

أفضل خدمات IPTV بدون تقطيع في عام 2026

إنشاء حساب تليجرام من جوجل

الذكاء الاصطناعي والقانون التجاري: دراسة تحليلية

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو