برامج الأمن والحماية للأجهزة المحمولة

عناصر الموضوع

1- تطبيقات مكافحه الفيروسات والبرامج الضارة للهواتف الذكية

2- أدوات أدارة كلمات المرور وحمايتها علي الأجهزة المحمولة

3- تطبيقات تأمين الشبكات اللاسلكية والاتصالات

4- برامج تتبع الأجهزة المفقودة أو المسروقة وحمايتها

5- أدوات تشفير البيانات والملفات الحساسة علي الهواتف

قم بحماية أجهزتك الذكية من أحدث التهديدات الرقمية باستخدام خطة أمان الهاتف المحمول الحائزة على جوائز من Kaspersk حتى تتمكن من التوقف عن القلق والبدء في الاستمتاع. يؤمن أجهزتك من البرامج الضارة وبرامج الملاحقة وانتهاكات الخصوصية والاحتيال المالي والمزيد

1- تطبيقات مكافحه الفيروسات والبرامج الضارة للهواتف الذكية

تتجاوز أفضل تطبيقات مكافحة الفيروسات التي تعمل بنظام Android العثور على أحدث البرامج الضارة وإزالتها إلى إيقاف محاولات التصيد الاحتيالي والإبلاغ عن محاولات الاحتيال وحماية هويتك والسماح لك بالتواصل بشكل آمن مع VPN.

على الرغم من أن تكلفتها غالبًا أقل من تكلفة حماية AV الموجهة لأجهزة الكمبيوتر، إلا أن تطبيقات أمان Android لا تزال تمثل استثمارًا يتراوح بين 15 دولارًا و50 دولارًا سنويًا. على الرغم من أن معظم أفضل هواتف Android تأتي مثبتة مسبقًا على Google Play Protect، إلا أنها لا تزال متخلفة عن تطبيقات مكافحة الفيروسات المدفوعة لنظام Android عندما يتعلق الأمر بالعثور على الفيروسات والقضاء عليها. للحصول على أفضل أداء للبرامج الضارة، يلجأ العديد من الأشخاص إلى مجموعة أمان مثل تلك الموجودة في دليل أفضل برامج مكافحة الفيروسات لدينا والتي تغطي جميع أجهزة الكمبيوتر الخاصة بالعائلة، وغالبًا ما يكون ذلك بسعر زهيد.

ما يلي هو نظرة شاملة لأفضل تطبيقات مكافحة الفيروسات والأمان لنظام Android. ويتراوح المتنافسون من Avast Mobile Security وBitdefender Mobile Security وESET Mobile Security إلى Google Play Protect وMcAfee Mobile Security وNorton 360 for Mobile وTrend Micro Mobile Security. توفر جميعها فحصًا للبرامج الضارة، على الرغم من وجود درجات متفاوتة من السرعة والنجاح. [1]

2- أدوات أدارة كلمات المرور وحمايتها علي الأجهزة المحمولة

تعد الأجهزة المحمولة أدوات أساسية للاتصال والإنتاجية والترفيه، ولكنها تقوم أيضًا بتخزين الكثير من المعلومات الحساسة التي تحتاج إلى الحماية

تعد كلمات المرور إحدى الطرق الأكثر شيوعًا وفعالية لتأمين بياناتك، ولكن قد يكون من الصعب أيضًا تذكرها وإدارتها وتحديثها. ستتعرف في هذه المقالة على بعض أفضل الممارسات لإدارة كلمات المرور على جهازك المحمول

من المهم اختيار كلمات مرور قوية وفريدة من نوعها، بالإضافة إلى استخدام تطبيق إدارة كلمات المرور وتمكين المصادقة البيومترية. بالإضافة إلى ذلك، يجب عليك التأكد من تحديث كلمات المرور الخاصة بك بانتظام وتجنب هجمات التصيد والبرامج الضارة

اختيار كلمات مرور قوية وفريدة من نوعها

إحدى أهم الخطوات لحماية جهازك المحمول هي اختيار كلمات مرور قوية وفريدة لحساباتك وتطبيقاتك وخدماتك. كلمة المرور القوية هي كلمة طويلة ومعقدة وعشوائية، ولا تحتوي على أي معلومات شخصية أو يمكن التنبؤ بها. كلمة المرور الفريدة هي تلك التي تستخدمها لحساب واحد فقط، ولا تعيد استخدامها لأي غرض آخر. بهذه الطريقة، يمكنك تقليل خطر اختراق كلمات المرور الخاصة بك أو اختراقها أو تخمينها من قبل المهاجمين. [2]

3- تطبيقات تأمين الشبكات اللاسلكية والاتصالات

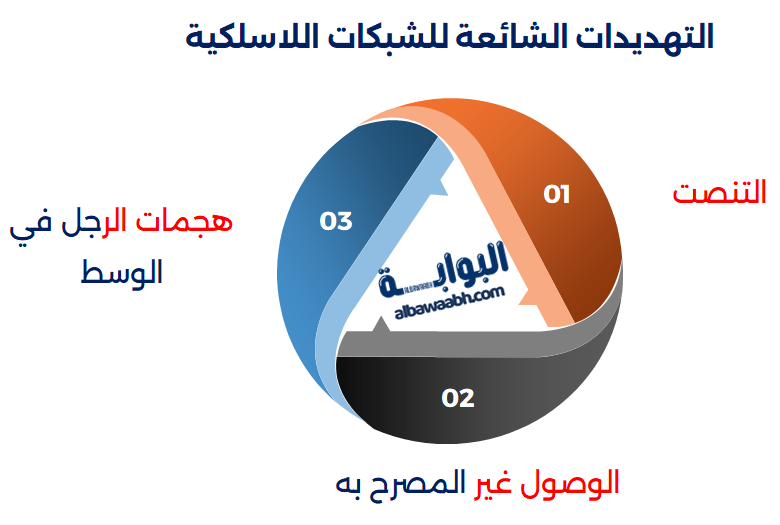

فهم تهديدات الشبكة اللاسلكية

رغم أن الشبكات اللاسلكية جزء لا يتجزأ من العمليات التجارية الحديثة بسبب مرونتها واتصالها، إلا أنها محفوفة بنقاط الضعف. إن فهم هذه التهديدات المحتملة هو الخطوة الأولى لضمان سلامة بيانات الأعمال والعمليات. تشمل التهديدات الشائعة للشبكات اللاسلكية ما يلي:

التنصت:

يتضمن هذا الهجوم السلبي اعتراض حركة مرور الشبكة وفك تشفيرها بشكل سري. في بيئة الشركات، يمكن أن يؤدي التنصت إلى كشف معلومات حساسة، بدءًا من تفاصيل المنتج الخابص وحتى التواصل مع العملاء. وبمرور الوقت، قد يسمح التنصت المتكرر للمنافسين أو الجهات الفاعلة الخبيثة برسم عمليات المنظمة وأنماط الاتصال والأصول الرئيسية، مما يؤدي إلى المزيد من التهديدات المستهدفة في المستقبل

هجمات الرجل في الوسط:

(MITM)أكثر خبثًا من التنصت، حيث يقوم المهاجمون بإدخال أنفسهم في معاملة بين طرفين. ومن خلال الاعتراض النشط، لا يمكنهم جمع المعلومات فحسب، بل يمكنهم أيضًا التعامل معها. عندما تنفذ الجهات الفاعلة السيئة هجوم MITM على شركة ما، يمكنها توجيه المعاملات المالية بشكل خاطئ، أو تغيير الاتصالات الرقمية التعاقدية، أو إعادة توجيه المستخدمين إلى مواقع الويب الاحتيالية، مما يعرض المزيد من بياناتهم للخطر

الوصول غير المصرح به:

لا تريد أن يدخل الغرباء إلى شبكتك، ولكن من الضروري أيضًا منع المطلعين من الوصول إلى أجزاء من الشبكة لا ينبغي لهم الوصول إليها. بالنسبة للشركات، يمكن أن يؤدي الوصول غير المصرح به إلى تعطيل العمليات، ويؤدي إلى فقدان البيانات الحساسة، بل ويؤدي إلى التخريب. [3]

4- برامج تتبع الأجهزة المفقودة أو المسروقة وحمايتها

يمكن أن يكون فقدان الكمبيوتر المحمول إما عن طريق وضعه في غير مكانه أو عن طريق السرقة أمرًا مدمرًا. لا يقتصر الأمر على صعوبة التغلب على الخسارة المالية فأجهزة الكمبيوتر المحمولة ليست رخيصة على الإطلاق ولكن فقدان الملفات الشخصية والمستندات والصور والبيانات الأخرى يمكن أن يكون أكثر إزعاجًا

يمكن أيضًا أن يكون الأمر خطيرًا للغاية، حيث يمكن لأي مجرم يخطف جهاز الكمبيوتر المحمول الخاص بك الوصول إلى بريدك الإلكتروني أو حساباتك المصرفية عبر الإنترنت، والتي يمكن أن تجعل سرقة الهوية أمرًا سهلاً، بالإضافة إلى البيانات الشخصية الأخرى الموجودة على جهاز الكمبيوتر المحمول الخاص بك

يدعي برنامج أمان وتتبع الكمبيوتر المحمول الذي ننظر إليه في هذا الاختبار الجماعي أنه يضيف طبقة إضافية من الأمان إلى الكمبيوتر المحمول الخاص بك في حالة وقوع كارثة. وفي أسوأ السيناريوهات، يجب أن يسمحوا لك بقفل الكمبيوتر المحمول الخاص بك عن بعد ومسح البيانات الحساسة. ومع ذلك، في أفضل السيناريوهات، سيسمح لك البرنامج بتتبع جهاز الكمبيوتر المحمول الخاص بك واستعادته، وفي حالة سرقته، تقديم دليل إلى الشرطة للإدانة. [4]

5- أدوات تشفير البيانات والملفات الحساسة علي الهواتف

يعد تشفير الملفات على أجهزة Android وiOS الخاصة بك طريقة ممتازة لحمايتها من الاختراقات وانتهاكات البيانات وهجمات برامج الفدية. بالنسبة لمعظم المستخدمين، يصبح تشفير الملفات في أجهزتهم المحمولة مهمة ليست سهلة

ومع ذلك، قد يكون تشفير الملفات على أجهزتك المحمولة أسهل مما تعتقد. يتطلب الأمر فقط استخدام تطبيق التشفير الصحيح، ومع عمليات التكامل الصحيحة مع موفري التخزين السحابي المشهورين لتشفير ملفاتك أيضًا على Google Drive وOneDrive وDropbox وما إلى ذلك

في منشور المدونة هذا، دعونا نلقي نظرة على بعض الخطوات البسيطة جدًا التي يمكنك استخدامها لتشفير الملفات بسهولة على الهواتف الذكية والأجهزة اللوحية التي تعمل بنظامي التشغيل Android وiOS. سنستكشف آلية التشفير، ولماذا تحتاج إليه لملفاتك الحساسة، وكيف يعمل كدرع ضد التهديدات السيبرانية لبياناتك. [5]

في النهاية أفضل حماية لأجهزة أندرويد يوفر Bitdefender Mobile Security لنظام Android حماية مطلقة لأجهزتك المحمولة ضد الفيروسات والبرامج الضارة.

المراجع

- tomsguide أفضل تطبيقات مكافحة فيروسات أندرويد لعام 202-بتصرف

- linkedin ما هي أفضل ممارسات إدارة كلمات مرور الأجهزة المحمولة؟-بتصرف

- questsys كيفية بناء شبكة لاسلكية آمنة-بتصرف

- techradarبرنامج تتبع الكمبيوتر المحمول: 8 تطبيقات لتتبع جهاز الكمبيوتر المفقود أو المسروق-بتصرف

- axcryptكيفية تشفير البيانات على هواتف Android وiOS في عام 2024-بتصرف

مشاركة المقال

هل كان المقال مفيداً

الأكثر مشاهدة

ذات صلة

الذكاء الاصطناعي والقانون التجاري: دراسة تحليلية

طريقة البث المباشر في السناب

أفضل الهواتف التي تدعم توسيع الذاكرة الخارجية

كيفية إيقاف واتس آب مؤقتًا

منصة الأسر المنتجة إلغاء شهادة: دليل الإجراءات والتحديثات

التقنيات المستخدمة في تشغيل التلفاز

الذكاء الاصطناعي وأدوات تحليل الصور والفيديو

شبكات الجيل السادس (6G): ما الذي ننتظره؟

الذكاء الاصطناعي في الألعاب: مستقبل الترفيه التفاعلي

الذكاء الاصطناعي في الحياة اليومية: كيف تغير التكنولوجيا...

الذكاء الاصطناعي في خدمة الكتابة والترجمة

شبكات الجيل الرابع (4G) مقابل الجيل الخامس (5G):...

الحماية من الفيروسات والبرمجيات الخبيثة: دليل المستخدم العادي

الأمن الرقمي على الهواتف الذكية: كيف تحمي بياناتك...